Принцип работы межсетевого экрана

Firewall (Межсетевой экран)

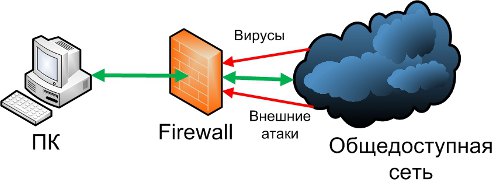

Межсетевой экран (Брандмауэр или Firewall) – это средство фильтрации пакетного трафика, поступающего из внешней сети по отношению к данной локальной сети или компьютеру. Рассмотрим причины появления и задачи выполняемые Firewall. Современная сеть передачи данных – это множество удаленных высокопроизводительных устройств, взаимодействующих друг с другом на значительном расстоянии. Одними из наиболее крупномасштабных сетей передачи данных являются компьютерные сети, такие как сеть Интернет. В ней одновременно работают миллионы источников и потребителей информации по всему миру. Широкое развитие данной сети позволяет использовать ее не только частным лицам, но и крупным компаниям для объединения своих разрозненных устройств по всему миру в единую сеть. Вместе с этим, общий доступ к единым физическим ресурсам открывает доступ мошенникам, вирусам и конкурентам возможность причинить вред конечным пользователям: похитить, исказить, подбросить или уничтожить хранимую информацию, нарушить целостность программного обеспечения и даже вывести аппаратную часть конечной станции. Для предотвращения данных нежелательных воздействий необходимо предотвратить несанкционированный доступ, для чего часто применяется Firewall. Само название Firewall (wall – от англ. стена) кроет в себе его назначение, т.е. он служит стеной между защищаемой локальной сетью и Интернетом либо любой другой внешней сетью и предотвращать любые угрозы. Кроме вышеуказанной межсетевой экран также может выполнять и другие функции, связанные с фильтрацией трафика от/к какому-либо ресурсу сети Интернет.

Принцип действия Firewall основан на контроле поступающего извне трафика. Могут быть выбраны следующие методы контроля трафика между локальной и внешней сетью:

1. Фильтрация пакетов – основан на настройке набора фильтров. В зависимости от того удовлетворяет ли поступающий пакет указанным в фильтрах условиям он пропускается в сеть либо отбрасывается.

2. Proxy-сервер – между локальной и внешней сетями устанавливается дополнительное устройство proxy-сервер, который служит «воротами», через который должен проходить весь входящий и исходящий трафик.

3. Stateful inspection – инспектирование входящего трафика – один из самых передовых способов реализации Firewall. Под инспекцией подразумевается анализ не всего пакета, а лишь его специальной ключевой части и сравнении с заранее известными значениями из базы данных разрешенных ресурсов. Данный метод обеспечивает наибольшую производительность работы Firewall и наименьшие задержки.

Межсетевой экран может быть выполнен аппаратно или программно. Конкретная реализация зависит от масштаба сети, объема трафика и необходимых задач. Наиболее распространенным типом Брандмауэров является программный. В этом случае он реализован в виде программы, запущенной на конечном ПК, либо пограничном сетевом устройстве, например маршрутизаторе. В случае аппаратного исполнения Firewall представляет собой отдельный сетевой элемент, обладающий обычно большими производительными способностями, но выполняющий аналогичные задачи.

Firewall позволяет настраивать фильтры, отвечающие за пропуск трафика по следующим критериям:

1. IP-адрес. Как известно, любое конечное устройство, работающее по протоколу IP должно иметь уникальный адрес. Задав какой-то адрес либо определенный диапазон можно запретить получать из них пакеты, либо наоборот разрешить доступ только с данных IP адресов.

2. Доменное имя. Как известно, сайту в сети Интернет, точнее его IP-адресу может быть поставлено в соответств ие буквенно-цифровое имя, которое гораздо проще запомнить чем набор цифр. Таким образом, фильтр может быть настроен на пропуск трафика только к/от одного из ресурсов, либо запретить доступ к нему.

3. Порт. Речь идет о программных портах, т.е. точках доступа приложений к услугам сети. Так, например, ftp использует порт 21, а приложения для просмотра web-страниц порт 80. Это позволяет запретить доступ с нежелательных сервисов и приложений сети, либо наоборот разрешить доступ только к ним.

4. Протокол. Firewall может быть настроен на пропуск данных только какого-либо одного протокола, либо запретить доступ с его использованием. Обычно тип протокола может говорить о выполняемых задачах, используемого им приложения и о наборе параметров защиты. Таким образом, доступ может быть настроен только для работы какого-либо одного специфического приложения и предотвратить потенциально опасный доступ с использованием всех остальных протоколов.

Выше перечислены только основные параметры, по которым может быть произведена настройка. Также могут применяться другие параметры для фильтров, специфичные для данной конкретной сети, в зависимости от выполняемых в ней задач.

Таким образом, Firewall предоставляет комплексны набор задач по предотвращению несанкционированного доступа, повреждения или хищения данных, либо иного негативного воздействия, которое может повлиять на работоспособность сети. Обычно межсетевой экран используется в совокупности с другими средствами защиты, например, антивирусное ПО.

При использовании материалов ссылка на сайт обязательна

Межсетевые экраны — виды и особенности

Несанкционированный доступ к данным, хищения информации, нарушения в работе локальных сетей уже давно превратились в серьезные угрозы для бизнеса, деятельности общественных организаций и государственных органов.

Эффективным решением для защиты от этих угроз являются межсетевые экраны (МСЭ), или файерволы. Это программное обеспечение или аппаратно-программные продукты, предназначенные для блокировки нежелательного трафика.

Разрешение или запрет доступа межсетевым экраном осуществляется на основе заданных администратором параметров. В том числе могут использоваться следующие параметры и их комбинации:

- IP-адреса. При помощи Firewall можно предоставить или запретить получение пакетов с определенного адреса или задать перечень запрещенных и разрешенных IP-адресов.

- Доменные имена. Возможность установки запрета на пропуск трафика с определенных веб-сайтов.

- Порты. Задание перечня запрещенных и разрешенных портов позволяет регулировать доступ к определенным сервисам и приложениям. Например, заблокировав порт 80, можно запретить доступ пользователей к веб-сайтам.

- Протоколы. МСЭ может быть настроен таким образом, чтобы блокировать доступ трафика определенных протоколов.

Типы межсетевых экранов

Для защиты локальных сетей от нежелательного трафика и несанкционированного доступа применяются различные виды межсетевых экранов. В зависимости от способа реализации, они могут быть программными или программно-аппаратными.

Программный Firewall — это специальный софт, который устанавливается на компьютер и обеспечивает защиту сети от внешних угроз. Это удобное и недорогое решение для частных ПК, а также для небольших локальных сетей — домашних или малого офиса. Они могут применяться на корпоративных компьютерах, используемых за пределами офиса.

Для защиты более крупных сетей используются программные комплексы, под которые приходится выделять специальный компьютер. При этом требования по техническим характеристикам к таким ПК являются довольно высокими. Использование мощных компьютеров только под решение задач МСЭ нельзя назвать рациональным. Да и производительность файервола часто оставляет желать лучшего.

Поэтому в крупных компаниях и организациях обычно применяют аппаратно-программные комплексы (security appliance). Это специальные устройства, которые, как правило, работают на основе операционных систем FreeBSD или Linux.

Функционал таких устройств строго ограничивается задачами межсетевого экрана, что делает их применение экономически оправданным. Также security appliance могут быть реализованы в виде специального модуля в штатном сетевом оборудовании — коммутаторе, маршрутизаторе и т. д.

Применение программно-аппаратных комплексов характеризуется следующими преимуществами:

- Повышенная производительность за счет того, что операционная система работает целенаправленно на выполнение одной функции.

- Простота в управлении. Контролировать работу security appliance можно через любой протокол, в том числе стандартный (SNMP, Telnet) или защищенный (SSH, SSL).

- Повышенная надежность защиты за счет высокой отказоустойчивости программно-аппаратных комплексов.

Помимо этого, межсетевые экраны классифицируют в зависимости от применяемой технологии фильтрации трафика. По этому признаку выделяют следующие основные виды МСЭ:

- прокси-сервер;

- межсетевой экран с контролем состояния сеансов;

- межсетевой экран UTM;

- межсетевой экран нового поколения (NGFW);

- NGFW с активной защитой от угроз.

Рассмотрим более подробно эти виды файерволов, их функции и возможности.

Прокси-сервер

Прокси-сервер является одним из первых типов межсетевых экранов. Его основная функция — это функция шлюза. Через прокси выполняются косвенные запросы клиентов к другим сетевым службам. При отправке запроса на ресурс, расположенный на другом сервере, клиент вначале подключается к прокси-серверу. Прокси подключается к нужному серверу и получает от него ответ, который возвращает клиенту. Предусматривается возможность изменения прокси-сервером ответов сервера с определенными целями. Proxy обеспечивает анонимность клиента и защиту от некоторых сетевых угроз.

С помощью прокси-сервера можно создать МСЭ на уровне приложения. Главным плюсом технологии является обеспечение прокси полной информации о приложениях. Также они поддерживают частичную информацию о текущем соединении.

Необходимо отметить, что в современных условиях proxy нельзя называть эффективным вариантом реализации файервола. Это связано со следующими минусами технологии:

- Технологические ограничения — шлюз ALG не позволяет обеспечивать proxy для протокола UDP.

- Необходимость использования отдельного прокси для каждого сервиса, что ограничивает количество доступных сервисов и возможность масштабирования.

- Недостаточная производительность межсетевого экрана.

Нужно учитывать и чувствительность прокси-серверов к сбоям в операционных системах и приложениях, а также к некорректным данным на нижних уровнях сетевых протоколов.

Межсетевой экран с контролем состояния сеансов

Этот тип МСЭ уже давно стал одним из самых популярных. Принцип его работы предусматривает анализ состояния порта и протокола. На основании этого анализа файервол принимает решение о пропуске или блокировании трафика. При принятии решения межсетевой экран учитывает не только правила, заданные администратором, но и контекст, что значительно повышает эффективность работы (контекстом называют сведения, которые были получены из предыдущих соединений).

Межсетевой экран UTM

Межсетевые экраны типа UTM (Unified threat management) стали дальнейшим развитием технологии, необходимость в котором возникла в связи с ростом изощренности и разнообразия сетевых атак. Впервые внедрение таких МСЭ началось в 2004 году.

Основным плюсом систем UTM является эффективное сочетание функций:

- контент-фильтра;

- службы IPS — защита от сетевых атак;

- антивирусной защиты.

Это повышает эффективность и удобство управления сетевой защитой за счет необходимости администрирования только одного устройства вместо нескольких.

Экран UTM может быть реализован в виде программного или программно-аппаратного комплекса. Во втором случае предусматривается использование не только центрального процессора, но и дополнительных процессоров, выполняющих специальные функции. Так, процессор контента обеспечивает ускоренную обработку сетевых пакетов и архивированных файлов, вызывающих подозрение. Сетевой процессор обрабатывает сетевые потоки с высокой производительностью. Кроме того, он обрабатывает TCP-сегменты, выполняет шифрование и транслирует сетевые адреса. Процессор безопасности повышает производительность службы IPS, службы защиты от потери данных, службы антивируса.

Программные компоненты устройства обеспечивают создание многоуровневого межсетевого экрана, поддерживают фильтрацию URL, кластеризацию. Есть функции антиспама, повышения безопасности серфинга и другие возможности.

Межсетевой экран нового поколения (NGFW)

В связи с постоянным развитием и ростом технологического и профессионального уровня злоумышленников, возникла необходимость в создании новых типов межсетевых экранов, способных противостоять современным угрозам. Таким решением стал МСЭ нового поколения Next-Generation Firewall (NGFW).

Файерволы этого типа выполняют все основные функции, характерные для обычных межсетевых экранов. В том числе они обеспечивают фильтрацию пакетов, поддерживают VPN, осуществляют инспектирование трафика, преобразование портов и сетевых адресов. Они способны выполнять фильтрацию уже не просто на уровне протоколов и портов, а на уровне протоколов приложений и их функций. Это дает возможность значительно эффективней блокировать атаки и вредоносную активность.

Экраны типа NGFW должны поддерживать следующие ключевые функции:

- защита сети от постоянных атак со стороны систем, зараженных вредоносным ПО;

- все функции, характерные для первого поколения МСЭ;

- распознавание типов приложений на основе IPS;

- функции инспекции трафика, в том числе приложений;

- настраиваемый точный контроль трафика на уровне приложений;

- инспекция трафика, шифрование которого выполняется посредством SSL;

- поддержка базы описаний приложений и угроз с постоянными обновлениями.

Такая функциональность позволяет поддерживать высокую степень защищенности сети от воздействия сложных современных угроз и вредоносного ПО.

NGFW с активной защитой от угроз

Дальнейшим развитием технологии стало появление NGFW с активной защитой от угроз. Этот тип файерволов можно назвать модернизированным вариантом обычного межсетевого экрана нового поколения. Он предназначен для эффективной защиты от угроз высокой степени сложности.

Функциональность МСЭ этого типа, наряду со всем возможности обычных NGFW, поддерживает:

- учет контекста, обнаружение на его основе ресурсов, создающих повышенные риски;

- автоматизацию функций безопасности для самостоятельной установки политик и управления работой системы, что повышает быстродействие и оперативность отражения сетевых атак;

- применение корреляции событий на ПК и в сети, что повышает эффективность обнаружения потенциально вредоносной активности (подозрительной и отвлекающей).

В файерволах типа NGFW с активной защитой от угроз значительно облегчено администрирование за счет внедрения унифицированных политик.

Ограниченность анализа межсетевого экрана

При использовании межсетевых экранов необходимо понимать, что их возможности по анализу трафика ограничены. Любой файервол способен анализировать только тот трафик, который он может четко идентифицировать и интерпретировать. Если МСЭ не распознает тип трафика, то он теряет свою эффективность, поскольку не может принять обоснованное решение по действиям в отношении такого трафика.

Возможности интерпретации данных ограничены в ряде случаев. Так, в протоколах IPsec, SSH, TLS, SRTP применяется криптография, что не позволяет интерпретировать трафик. Данные прикладного уровня шифруются протоколами S/MIME и OpenPGP. Это исключает возможность фильтрации трафика, на основании данных, которые содержатся на прикладном уровне. Туннельный трафик также накладывает ограничения на возможности анализа МСЭ, поскольку файервол может «не понимать» примененный механизм туннелирования данных.

В связи с этим при задании правил для межсетевого экрана важно четко задать ему порядок действий при приеме трафика, который он не может однозначно интерпретировать.

Принцип работы межсетевого экрана

Число инцидентов, связанных с информационной безопасностью, по данным ведущих аналитических агентств постоянно возрастает. Специалисты, отвечающие за защиту информации, отмечают возрастающую активность внешних злоумышленников, использующих последние разработки в области нападения, пытающихся проникнуть в корпоративные сети для совершения своих «черных» дел.

Число инцидентов, связанных с информационной безопасностью, по данным ведущих аналитических агентств постоянно возрастает. Специалисты, отвечающие за защиту информации, отмечают возрастающую активность внешних злоумышленников, использующих последние разработки в области нападения, пытающихся проникнуть в корпоративные сети для совершения своих «черных» дел. Они не ограничиваются кражей информации или выведением узлов сети из строя. Нередки случаи, когда взломанные сети использовались для совершения новых атак. Поэтому защита периметра информационной системы является обязательным элементом системы информационной безопасности организации.

При этом для определения состава компонентов защиты периметра, обеспечивающих минимальный (начальный) уровень информационной безопасности, необходимо произвести анализ наиболее распространенных угроз информационным ресурсам организации:

• сетевые атаки, направленные на недоступность информационных ресурсов (к примеру, web-серверов, сервисов электронной почты и т.д.) — атаки класса DoS и DDoS;

• компрометация информационных ресурсов и эскалация привилегий как со стороны инсайдеров, так и внешних злоумышленников, как с целью использования ваших ресурсов, так и с целью нанесения ущерба;

• действия вредоносного программного кода (вирусы, сетевые черви, трояны, программы-шпионы и т.д.);

• утечка конфиденциальной информации и похищение данных как через сеть (e-mail, FTP, web и пр.), так и через внешние носители;

• различные сетевые атаки на приложения.

Для минимизации угроз информационной безопасности необходимо внедрение межсетевых экранов в разных уровнях модели OSI, как показано в таблице.

Таблица. Межсетевые экраны и модели OSI

Работа всех межсетевых экранов основана на использовании информации разных уровней модели OSI (табл.). Модель OSI, разработанная Международной организацией по стандартизации, определяет семь уровней, на которых компьютерные системы взаимодействуют друг с другом, — начиная с уровня физической среды передачи данных и заканчивая уровнем прикладных программ, используемых для коммуникаций. В общем случае, чем выше уровень модели OSI, на котором брандмауэр фильтрует пакеты, тем выше и обеспечиваемый им уровень защиты.

Могут быть выбраны следующие методы контроля трафика между локальной и внешней сетью:

1. Фильтрация пакетов — основан на настройке набора фильтров. В зависимости от того, удовлетворяет ли поступающий пакет указанным в фильтрах условиям, он пропускается в сеть либо отбрасывается.

2. Данный класс маршрутизаторов представляет собой транслятор TCP-соединения. Шлюз принимает запрос авторизованного клиента на конкретные услуги и после проверки допустимости запрошенного сеанса устанавливает соединение с местом назначения (внешним хостом). После этого шлюз копирует пакеты в обоих направлениях, не осуществляя их фильтрации. Как правило, пункт назначения задается заранее, в то время как источников может быть много. Используя различные порты, можно создавать разнообразные конфигурации соединений. Данный тип шлюза позволяет создать транслятор TCP-соединения для любого определенного пользователем сервиса, базирующегося на ТСР, осуществлять контроль доступа к этому сервису и сбор статистики по его использованию.

3. Proxy-сервер — между локальной и внешней сетями устанавливается дополнительное устройство proxy-сервер, который служит «воротами», через которые должен проходить весь входящий и исходящий трафик. Statefulinspection — инспектирование входящего трафика — один из самых передовых способов реализации межсетевого экрана. Под инспекцией подразумевается анализ не всего пакета, а лишь его специальной ключевой части и сравнение с заранее известными значениями из базы данных разрешенных ресурсов. Данный метод обеспечивает наибольшую производительность работы межсетевого экрана и наименьшие задержки.

Принцип действия межсетевого экрана основан на контроле поступающего извне трафика.

Межсетевой экран может быть выполнен аппаратно или программно. Конкретная реализация зависит от масштаба сети, объема трафика и необходимых задач. Наиболее распространенным типом брандмауэров является программный. В этом случае он реализован в виде программы, запущенной на конечном ПК, либо пограничном сетевом устройстве, например, маршрутизаторе. В случае аппаратного исполнения межсетевой экран представляет собой отдельный сетевой элемент, обладающий обычно большими производительными способностями, но выполняющий аналогичные задачи.

Межсетевой экран позволяет настраивать фильтры, отвечающие за пропуск трафика по следующим критериям:

1. IP-адрес. Как известно, любое конечное устройство, работающее по протоколу IP, должно иметь уникальный адрес. Задав какой-то адрес либо определенный диапазон, можно запретить получать из них пакеты, либо, наоборот, разрешить доступ только с данных IP-адресов.

2. Доменное имя. Как известно, сайту в сети Интернет, точнее его IP-адресу, может быть поставлено в соответствие буквенно-цифровое имя, которое гораздо проще запомнить, чем набор цифр. Таким образом, фильтр может быть настроен на пропуск трафика только к/от одного из ресурсов, либо запретить доступ к нему.

3. Порт. Речь идет о программных портах, т.е. точках доступа приложений к услугам сети. Так, например, ftp использует порт 21, а приложения для просмотра web-страниц порт 80. Это позволяет запретить доступ с нежелательных сервисов и приложений сети, либо, наоборот, разрешить доступ только к ним.

4. Протокол. Межсетевой экран может быть настроен на пропуск данных только какого-либо одного протокола, либо запретить доступ с его использованием. Обычно тип протокола может говорить о выполняемых задачах используемого им приложения и о наборе параметров защиты. Таким образом, доступ может быть настроен только для работы какого-либо одного специфического приложения и предотвратить потенциально опасный доступ с использованием всех остальных протоколов.

Выше перечислены только основные параметры, по которым может быть произведена настройка. Также могут применяться другие параметры для фильтров, специфичные для данной конкретной сети, в зависимости от выполняемых в ней задач.

Таким образом, межсетевой экран предоставляет комплексный набор задач по предотвращению несанкционированного доступа, повреждения или хищения данных, либо иного негативного воздействия, которое может повлиять на работоспособность сети. Обычно межсетевой экран используется в совокупности с другими средствами защиты, например, антивирусное ПО.

Создание политики фильтрации для межсетевых экранов

Существует два основных способа создания наборов правил межсетевого экрана: «включающий» и «исключающий». Исключающий межсетевой экран позволяет прохождение всего трафика, за исключением трафика, соответствующего набору правил. Включающий межсетевой экран действует прямо противоположным образом. Он пропускает только трафик, соответствующий правилам, и блокирует все остальное.

Включающий межсетевой экран обеспечивает гораздо большую степень контроля исходящего трафика. Поэтому включающий межсетевой экран является лучшим выбором для систем, предоставляющих сервисы в сети Интернет. Он также контролирует тип трафика, порождаемого вне и направляющегося в вашу приватную сеть. Трафик, не попавший в правила, блокируется, а в файл протокола вносятся соответствующие записи. Включающие межсетевые экраны обычно более безопасны, чем исключающие, поскольку они существенно уменьшают риск пропуска межсетевым экраном нежелательного трафика.

Безопасность может быть дополнительно повышена с использованием «межсетевого экрана с сохранением состояния». Такой межсетевой экран сохраняет информацию об открытых соединениях и разрешает только трафик через открытые соединения или открытие новых соединений. Недостаток межсетевого экрана с сохранением состояния в том, что он может быть уязвим для атак DoS (Denial of Service, отказ в обслуживании), если множество новых соединений открывается очень быстро. Большинство межсетевых экранов позволяют комбинировать поведение с сохранением состояния и без сохранения состояния, что позволяет создавать оптимальную конфигурацию для каждой конкретной системы.

В качестве примера можно рассмотреть создание правил фильтрации в простом пакетном фильтре. Существуют несколько возможных параметров при фильтрации пакетов. Наиболее простым является адресная фильтрация; она состоит в сравнении адресов в пакете с адресами, прописанными в правилах. Если адреса совпадают, пакет пропускается. Это сравнение производится следующим образом:

1. Можно рассмотреть следующее правило: все хосты сети 10.1.x.x могут взаимодействовать с хостами сети 10.2.x.x. Пишется это правило следующем образом:

Теперь можно применить правило к пакету, который отправлен от хоста 10.1.1.2 к хосту 10.3.7.7. Наложим маску к обоим адресам — адресу в правиле и адресу в пакете. Затем проверяется, одинаковы ли адреса источника и назначения. В результате будем иметь:

Межсетевые экраны или файерволы

Межсетевым экраном называется программно-аппаратный или программный элемент, контролирующий на основе заданных параметров сетевой трафик, а в случае необходимости и фильтрующий его. Также может называться фаейрволом (Firewall) или брандмауэром.

Назначение межсетевых экранов

Сетевой экран используется для защиты отдельных сегментов сети или хостов от возможного несанкционированного проникновения через уязвимости программного обеспечения, установленного на ПК, или протоколов сети. Работа межсетевого крана заключается в сравнении характеристик проходящего сквозь него трафика с шаблонами уже известного вредоносного кода.

Наиболее часто сетевой экран инсталлируется на границе периметра локальной сети, где он выполняет защиту внутренних узлов. Тем не менее, атаки могут инициироваться изнутри, поэтому при атаке на сервер той же сети, межсетевой экран не воспримет это как угрозу. Это стало причиной, по которой брандмауэры стали устанавливать не только на границе сети, но и между её сегментами, что значительно повышает степень безопасности сети.

История создания

Свою историю сетевые экраны начинают с конца восьмидесятых прошлого века, когда Интернет ещё не стал повседневной вещью для большинства людей. Их функцию выполняли маршрутизаторы, осуществлявшие анализ трафика на основе данных из протокола сетевого уровня. Затем, с развитием сетевых технологий, эти устройства смогли использовать данные уже транспортного уровня. По сути, маршрутизатор являет собой самую первую в мире реализацию программно-аппаратного брандмауэра.

Программные сетевые экраны возникли много позже. Так, Netfilter/iptables, межсетевой экран для Linux, был создан только в 1998 году. Связано это с тем, что ранее функцию фаейрвола выполняли, и весьма успешно, антивирусные программы, но с конца 90-х вирусы усложнились, и появление межсетевого экрана стало необходимым.

Фильтрация трафика

Трафик фильтруется на основе заданных правил – ruleset. По сути, межсетевой экран представляет собой последовательность анализирующих и обрабатываемых трафик фильтров согласно данному пакету конфигураций. У каждого фильтра своё назначение; причём, последовательность правил может значительно влиять на производительность экрана. К примеру, большинство файрволов при анализе трафика последовательно сравнивают его с известными шаблонами из списка – очевидно, что наиболее популярные виды должны располагаться как можно выше.

Принципов, по которому осуществляется обработка входящего трафика, бывает два. Согласно первому разрешаются любые пакеты данных, кроме запрещённых, поэтому если он не попал ни под какое ограничение из списка конфигураций, он передается далее. Согласно второму принципу, разрешаются только те данные, которые не запрещены – такой метод обеспечивает самую высокую степень защищенности, однако существенно нагружает администратора.

Межсетевой экран выполняет две функции: deny, запрет данных – и allow – разрешение на дальнейшую передачу пакет. Некоторые брандмауэры способны выполнять также операцию reject – запретить трафик, но сообщить отправителю о недоступности сервиса, чего не происходит при выполнении операции deny, обеспечивающей таким образом большую защиту хоста.

Типы межсетевых экранов (Firewall)

Чаще всего межсетевые экраны классифицируют по поддерживаемому уровню сетевой модели OSI. Различают:

- Управляемые коммутаторы;

- Пакетные фильтры;

- Шлюзы сеансового уровня;

- Посредники прикладного уровня;

- Инспекторы состояния.

Управляемые коммутаторы

Нередко причисляются к классу межсетевых экранов, но осуществляют свою функцию на канальном уровне, поэтому не способны обработать внешний трафик.

Некоторые производители (ZyXEL, Cisco) добавили в свой продукт возможность обработки данных на основе MAC-адресов, которые содержатся в заголовках фреймов. Тем не менее, даже этот метод не всегда приносит ожидаемый результат, так как мак-адрес можно легко изменить с помощью специальных программ. В связи с этим в наши дни коммутаторы чаще всего ориентируются на другие показатели, а именно на VLAN ID.

Виртуальные локальные сети позволяют организовывать группы хостов, в которые данные стопроцентно изолированы от внешних серверов сети.

В рамках корпоративных сетей управляемые коммутаторы могут стать весьма эффективным и сравнительно недорогим решением. Главным их минусом является неспособность обрабатывать протоколы более высоких уровней.

Пакетные фильтры

Пакетные фильтры используются на сетевом уровне, осуществляя контроль трафика на основе данных из заголовка пакетов. Нередко способны обрабатывать также заголовки протоколов и более высокого уровня – транспортного (UDP, TCP), Пакетные фильтры стали самыми первыми межсетевыми экранами, остаются самыми популярными и на сегодняшний день. При получении входящего трафика анализируются такие данные, как: IP получателя и отправителя, тип протокола, порты получателя и источника, служебные заголовки сетевого и транспортного протоколов.

Уязвимость пакетных фильтров заключается в том, что они могут пропустить вредоносный код, если он разделен на сегменты: пакеты выдают себя за часть другого, разрешённого контента. Решение этой проблемы заключается в блокировании фрагментированных данных, некоторые экраны способны также дефрагментировать их на собственном шлюзе – до отправки в основной узел сети. Тем не менее, даже в этом случае межсетевой экран может стать жертвой DDos-атаки.

Пакетные фильтры реализуются в качестве компонентов ОС, пограничных маршрутизаторов или персональных сетевых экранов.

Пакетные фильтры отличаются высокой скоростью анализа пакетов, отлично выполняют свои функции на границах с сетями низкой степени доверия. Тем не менее, они неспособны анализировать высокие уровни протоколов и легко могут жертвами атак, при которых подделывается сетевой адрес.

Шлюзы сеансового уровня

Использование сетевого экрана позволяет исключить прямое взаимодействие внешних серверов с узлом – в данном случае он играет роль посредника, называемого прокси. Он проверяет каждый входящий пакет, не пропуская те, что не принадлежат установленному ранее соединению. Те пакеты, которые выдают себя за пакеты уже завершённого соединения, отбрасываются.

Шлюз сеансового уровня – единственное связующее звено между внешней и внутренней сетями. Таким образом, определить топологию сети, которую защищает шлюз сеансового уровня, становится затруднительно, что значительно повышает её защищённость от DoS-атак.

Тем не менее, даже у этого решения есть значительный минус: ввиду отсутствия возможности проверки содержания поля данных хакер относительно легко может передать в защищаемую сеть трояны.

Посредники прикладного уровня

Как и шлюзы сеансового уровня, фаейрволы прикладного уровня осуществляют посредничество между двумя узлами, но отличаются существенным преимуществом – способностью анализировать контекст передаваемых данных. Сетевой экран подобного типа может определять и блокировать нежелательные и несуществующие последовательности команд (подобное часто означает ДОС-атаку), а также запрещать некоторые из них вообще.

Посредники прикладного уровня определяют и тип передаваемой информации – ярким примером являются почтовые службы, запрещающие передачу исполняемых файлов. Кроме этого они могут осуществлять аутентификацию пользователя, наличие у SSL-сертификатов подписи от конкретного центра.

Главным минусом такого типа сетевого экрана является долгий анализ пакетов, требующий серьёзных временных затрат. Помимо этого, у посредников прикладного уровня нет автоподключения поддержки новых протоколов и сетевых приложений.

Инспекторы состояния

Создатели инспекторов состояния поставили перед собой цель собрать воедино преимущества каждого их выше перечисленных типов сетевых экранов, получив таким образом брандмауэр, способный обрабатывать трафик как на сетевом, так и на прикладном уровнях.

Инспекторы состояния осуществляют контроль:

- всех сессий – основываясь на таблице состояний,

- всех передаваемых пакетов данных – на основе заданной таблицы правил,

- всех приложений, на основе разработанных посредников.

Фильтрация трафика инспектора состояния происходит тем же образом, что и при использовании шлюзов сеансового уровня, благодаря чему его производительность гораздо выше, чем у посредников прикладного уровня. Инспекторы состояния отличаются удобным и понятным интерфейсом, лёгкой настройкой, обладают широкими возможностями расширения.

Реализация межсетевых экранов

Межсетевые экраны (Firewall) могут быть либо программно-аппаратными, ибо программными. Первые могут быть выполнены как в виде отдельного модуля в маршрутизаторе или коммутаторе, так и специального устройства.

Чаще всего пользователи выбирают исключительно программные межсетевые экраны – по той причине, что для их использования достаточно лишь установки специального софта. Тем не менее, в организациях нередко найти свободный компьютер под заданную цель, бывает затруднительно – к тому же, отвечающий всем техническим требованиям, зачастую довольно высоким.

Именно поэтому крупные компании предпочитают установку специализированных программно-аппаратных комплексов, получивших название «security appliance». Работают они чаще всего на основе систем Linux или же FreeBSD, ограниченных функционалом для выполнения заданной функции.

Такое решение имеет следующие преимущества:

- Лёгкое и просто управление: контроль работы программно-аппаратного комплекса осуществляется с любого стандартного протокола (Telnet, SNMP) – или защищённого (SSL, SSH).

- Высокая производительность: работа операционной системы направлена на одну единственную функцию, из неё исключены любые посторонние сервисы.

- Отказоустойчивость: программно-аппаратные комплексы эффективно выполняют свою задачу, вероятность сбоя практически исключена.

Ограничения межсетевого экрана (Firewall-а)

Сетевой экран не проводит фильтрацию тех данных, которые не может интерпретировать. Пользователь сам настраивает, что делать с нераспознанными данными – в файле конфигураций, согласно которым и осуществляется обработка такого трафика. К таким пакетам данным относятся трафик из протоколов SRTP, IPsec, SSH, TLS, которые используют криптографию для скрытия содержимого, протоколы, шифрующие данные прикладного уровня (S/MIME и OpenPGP). Также невозможна фильтрация туннелирования трафика, если механизм того туннелирования непонятен сетевому экрану. Значительная часть недостатков межсетевых экранов исправлена в UTM-системах — Unified Threat Management, иногда их так же называют NextGen Firewall.

- Поддержка

- FAQ

- Статьи и руководства

- Документация

- Обращения

- Задать вопрос

ПО для контроля за использованием интернет

ProxyInspector — отчетность для Sophos UTM, Microsoft TMG, Squid, WinGate, Cisco ASA/WSA, DLink NetDefend

ProxyInspector — отчетность для Sophos UTM, Microsoft TMG, Squid, WinGate, Cisco ASA/WSA, DLink NetDefend MailDetective — анализ логов и отчетность для Microsoft Exchange Server и Alt-N MDaemon

MailDetective — анализ логов и отчетность для Microsoft Exchange Server и Alt-N MDaemon

Как реализован межсетевой экран?

Межсетевой экран (Firewall, сетевой экран) предназначен для защиты устройств локальной сети от атак извне. По умолчанию все компьютеры домашней сети скрыты от пользователей Интернета встроенным сетевым экраном и транслятором адресов NAT.

Механизм трансляции сетевых адресов NAT маскирует адреса компьютеров локальной сети за единственным адресом внешнего интерфейса, и работает непосредственно с содержимым кадров, подменяя адреса источника и назначения.

Сетевой экран действует на трафик уже после трансляции адресов и маршрутизации, и осуществляет контроль и фильтрацию трафика, в соответствии с заданными правилами на основе IP-адресов.

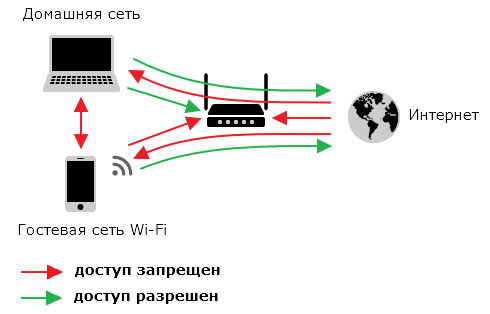

Встроенный сетевой экран интернет-центра разрешает устанавливать соединение из домашних интерфейсов (LAN) сети в публичные (WAN), и запрещает в обратную сторону. Пользовательскими настройками можно изменять параметры безопасности: разрешать или, наоборот, запрещать доступ к конкретным хостам или сервисам сети.

В предустановленных настройках по умолчанию публичным (внешним, public) является интерфейс, предназначенный для соединения с внешними сетями или для доступа в Интернет. Например, такими интерфейсами являются:

— подключение по выделенной линии Ethernet;

— беспроводное подключение по USB-модему мобильного Интернета 3G/4G/LTE;

— подключение с авторизацией на основе протоколов PPPoE/PPTP/L2TP.

Домашними (локальными, private) являются интерфейсы домашней сети (клиенты подключенные к интернет-центру по Ethernet и по Wi-Fi) и гостевой беспроводной сети.

По умолчанию Keenetic принимает сетевые подключения только с локальных интерфейсов. Из домашних интерфейсов разрешено устанавливать соединения в публичные интерфейсы, и на само устройство для управления и доступа к сервисам, которые включены на интернет-центре (FTP, Transmission, сетевое использование USB-накопителей и т.п.). Для клиентов гостевой сети закрыт доступ для управления интернет-центром и к его сервисам.

Между локальными интерфейсами устанавливать соединение запрещено по умолчанию, но при необходимости, доступ можно разрешить.

Из публичных интерфейсов запрещено устанавливать соединения на любые другие интерфейсы, а также на само устройство.

NOTE: Важно! По умолчанию доступ к управлению интернет-центром (к веб-конфигуратору) из внешней сети заблокирован.

1. Как реализован межсетевой экран?

Упрощенно, сетевой экран можно представить как набор преднастроенных и пользовательских фильтров, причем, правила, настроенные пользователем, имеют более высокий приоритет выполнения.

Сетевой экран оперирует следующими настройками:

— IP-параметры (основные критерии правил фильтрации): IP-адрес/Подсеть, Протокол, Номер порта;

— действия этих правил (Запретить или Разрешить) на пакеты сетевого трафика;

— привязка правил к конкретному интерфейсу.

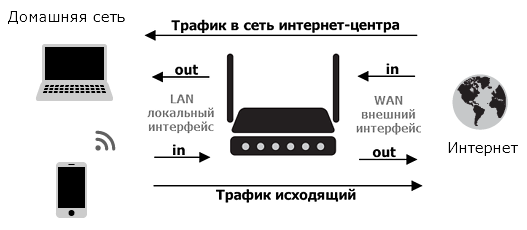

Пользовательская часть сетевого экрана Keenetic выполняет правила фильтрации, созданные для конкретного интерфейса. При создании правила сетевого экрана очень важно правильно определить интерфейс, для которого оно будет создано. Дело в том, что в привязке правил к интерфейсу также задаётся направление потока трафика, к которому данные правила будут применены. Правила могут выполняться для входящего или исходящего потока WAN- или LAN-интерфейса.

Входящее направление (in) — всегда к устройству, исходящее (out) — от него.

Относительно интерфейса, направление потока определяется как:

– входящее (in) для трафика из внешней сети в локальную на WAN-порту, для LAN-интерфейсов это направление исходящее (out);

– поток из локальной сети во внешнюю для WAN-интерфейсов является исходящим (out), а для интерфейсов LAN входящим (in).

Согласно приведённой схеме, входящий пакет из внешней сети в локальную на WAN-интерфейсе — это входящее направление для правила сетевого экрана, но на LAN-интерфейсе правило для контроля этого трафика — уже исходящее (out).

NOTE: Важно! В интернет-центрах серии Keenetic правила сетевого экрана действуют не «по-пакетно», а в рамках сессии (соединения). Поэтому при блокировке доступа куда-либо нужно запрещать прохождение пакетов со стороны инициатора запроса, а не ответы на эти запросы. Например, для запрета доступа по протоколу HTTP с локальных хостов на внешний адрес 77.88.99.10 нужно создать одно правило на локальном интерфейсе LAN, т.к. инициатор установки сессии (входящий трафик) находится в локальной сети.

Также стоит отметить, что в случае когда сессия уже установлена, а ПОСЛЕ этого применена настройка правила сетевого экрана, касающаяся трафика в этой сессии, данную существующую сессию сетевой экран не будет контролировать. Правило начнёт действовать после разрыва текущей сессии – принудительного или по истечении времени жизни сессии.

Для корректной работы вновь созданного правила (для сброса текущих/активных соединений), интерфейс интернет-центра, к которому оно применимо, следует отключить и включить снова.

2. Настройка правил межсетевого экрана

Правила сетевого экрана выполняются в порядке их указания по списку: первое верхнее и далее вниз. Для любого правила (точнее, для их группы или списка управления доступом) должен быть определён интерфейс, на котором они будут выполняться.

В каждом из правил должны быть указаны:

— сети источника трафика и его назначения (IP-адреса хостов или подсетей);

— протокол, для которого будет действовать настройка (TCP, UDP, ICMP);

— для протоколов TCP и UDP обязательно должен быть указан номер порта;

— действие, которое нужно выполнить над пакетом: Запретить (deny) или Разрешить (permit).

NOTE: Важно! В Keenetic правила сетевого экрана обрабатываются после правил Трансляции сетевых адресов (NAT). Поэтому при создании правил сетевого экрана необходимо указывать IP-адрес хоста уже после трансляции адресов.

3. Настройка правил из веб-конфигуратора

Веб-интерфейс интернет-центра предлагает наиболее удобный способ управления правилами сетевого экрана. Но он имеет ограничение: созданные через веб-конфигуратор правила применяются только к входящему (in) направлению. Настроить правила для исходящего (out) направления нельзя. Через интерфейс командной строки (CLI) интернет-центра возможно создавать правила для любого направления.

Настройка правил сетевого экрана производится на странице «Межсетевой экран».

При добавлении или редактировании правила в окне настройки выбирается действие — «Разрешить» прохождение трафика или «Запретить», и далее указываются критерии-условия, при совпадении которых эти действия будут выполняться.

TIP: Советы:

— Правила следует создавать для интерфейса, на котором фильтруемый трафик является инициирующим сессию;

— При создании отсеивающих фильтров, разрешающие правила (permit) должны располагаться выше запрещающих (deny);

— При настройке правил можно использовать только IP-адреса (при указании адреса источника или назначения нельзя использовать доменные имена).

Для получения информации по настройке правил межсетевого экрана из веб-конфигуратора, обратитесь к инструкции «Межсетевой экран».

4. Исключения в работе межсетевого экрана

Некоторые приложения (сервисы), доступные в интернет-центрах Keenetic, самостоятельно изменяют политики безопасности для своей работы. К ним относятся, например, Серверы VPN, FTP, настройка переадресации портов в NAT с внешнего интерфейса на компьютер в локальной сети или служба UPnP (механизм автоматического открытия портов на хосты в локальной сети). Со стороны пользователя при их использовании не требуется никаких дополнительных настроек, нужные разрешения добавляются автоматически (например, при настройке проброса портов в NAT, создание дополнительных правил в межсетевом экране не требуется, разрешения для доступа создаются автоматически).

Но при необходимости с помощью пользовательских правил можно ограничить трафик, который поступает через автоматически открытые направления, оставив только необходимый. Общая логика настройки таких ограничений — «разрешив нужное, запретим всё остальное».

Например, включенный VPN-сервер PPTP автоматически открывает входящий порт tcp/1723 на каждом из активных интерфейсов устройства. Если нужно ограничить возможность подключения для обращений с определённых адресов в сети Интернет, на внешнем интерфейсе следует создать правила, разрешающие прохождение протокола TCP на порт назначения 1723 от требуемых адресов-источников, а затем — запрещающее протокол TCP на порт 1723 от любых других узлов.

5. Выполнить настройку правил межсетевого экрана можно из интерфейса командной строки (CLI) интернет-центра. Дополнительную информацию вы найдете в статье: «Настройка правил межсетевого экрана из командного интерфейса».

TIP: Совет: Рекомендуем ознакомиться с инструкцией «Примеры использования правил межсетевого экрана».

Пользователи, считающие этот материал полезным: 12 из 12

ProxyInspector — отчетность для Sophos UTM, Microsoft TMG, Squid, WinGate, Cisco ASA/WSA, DLink NetDefend

ProxyInspector — отчетность для Sophos UTM, Microsoft TMG, Squid, WinGate, Cisco ASA/WSA, DLink NetDefend MailDetective — анализ логов и отчетность для Microsoft Exchange Server и Alt-N MDaemon

MailDetective — анализ логов и отчетность для Microsoft Exchange Server и Alt-N MDaemon