Безопасность облачных хранилищ

Какие облачные хранилища самые безопасные

Пионером среди подобных хостов является Dropbox, который разместился на шестой позиции рейтинга. Именно эта компания популяризировала облачные сервисы, предложив клиентам кроссплатформенность, легкость в использовании и привлекательные условия. Нужно отметить, что функционал у Dropbox на данный момент вполне стандартный, если не сказать примитивный.

К тому же, сервис не шифрует данные на стороне клиента, что приводит к инцидентам безопасности. К примеру, в 2016 году был случай продажи базы данных – 5 Гб записей о 68 миллионах пользователей. После того как информация об инциденте просочилась в прессу, Dropbox признал утечку, однако заявил, что следов нелегитимного доступа в аккаунты пользователей обнаружено не было. Популярность Dropbox объясняется тем, что многие его клиенты просто не знают о других многофункциональных и надежных хранилищах.

Следующая позиция в рейтинге, сугубо Apple история – iCloud. Он работает аналогично другим облачным сервисам: хранит и синхронизирует файлы, позволяет создавать ссылки и делиться файлами с другими пользователями. Из необычных функций: сервис помогает найти потерянный iPhone. Бонусом Apple предоставляет почтовый аккаунт и текстовый редактор iWork. Кроме того, в iCloud можно хранить медиатеку iTunes, которая синхронизируется с девайсами Apple.

Но не все так радужно в яблочном раю. Несовместимость с ранними версиями iOS и macOS, а также недостаточная безопасность – две основные причины претензий к iCloud. У сервиса отсутствует шифрование на стороне пользователя, что делает информацию легкодоступной. Самой громкой утечкой стала кража фотографий обнаженных знаменитостей в 2014 году. Пострадавшие возмутились, обнаружив давно удаленные фото: бэкап на iCloud оказался для них сюрпризом. В 2016 году случилась еще одна показательная ситуация – кража через функцию «найти iPhone» 40 млн аккаунтов с последующей их блокировкой и использованием для вымогательства денег. В ответ Apple стала популяризировать среди пользователей двухфакторную аутентификацию.

Компания Microsoft тоже предлагает воспользоваться своей разработкой – OneDrive. Но дело в том, что Microsoft контролирует весь контент в OneDrive, блокируя неподобающие аккаунты. Подобная позиция вызывает сомнения в отношении конфиденциальности данных, хранящихся на OneDrive. Хотя компания и заявила, что имеет строгую внутреннюю политику безопасности, а проверка совершается по особым программным алгоритмам.

У OneDrive есть много хорошо проработанного функционала. Однако, его существенным недостатком является постоянное присутствие процесса в автозагрузке, что нагружает компьютер. Этот нюанс, а также небольшое количество места для бесплатного использования привели OneDrive на четвертую позицию.

В большую тройку входит популярное на рынке СНГ облако – Яндекс.Диск. Добротный ресурс, который развивается вслед за новаторами, но предоставляет мало бесплатного места и не шифрует информацию. На данный момент его используют около 25 миллионов человек. Передача по зашифрованным каналам, и сканирование файлов антивирусом Dr.Web – два плюса к карме Яндекс.Диска. Однако шифрование самих файлов не предусмотрено, что печально.

Интересный баг обнаружился в 2013 году. При обновлении или удалении клиента, Яндекс.Диск удалял системные папки Windows до корневого каталога. В качестве компенсации компания предоставила пользователям нестабильной версии 200 Гб дополнительного места.

Перейдем к лидерам нашего списка. Файловый хостинг Google Drive поддерживается корпорацией с 2012 года. В данный момент имеет 1,5 млрд пользователей.

Данные шифруются 128-битным алгоритмом, при загрузке и скачивании используется SSL защита, однако отсутствует личный ключ шифрования. Доступно использование двухфакторной аутентификации. После ввода логина и пароля, Google направляет сообщение, звонит или присылает e-mail с кодом.

Но никакая проверка не смогла предотвратить ситуацию, которая произошла в июле 2018. Так, в выдаче Яндекса появились документы из Google Drive. «Расшаривая» файлы, пользователи выбирали «доступ по ссылке», полагая, что документ откроется только у коллег, с которыми они поделились адресом. Но оказалось, что поисковики могут индексировать такие файлы.

Google Drive получает почетное второе место. Он отлично работает в онлайн-режиме, использует уникальный набор инструментов, а также предоставляет бесплатное хранилище в 15 Гб.

Тем не менее безоговорочный лидер этого рейтинга облачный сервис MEGA. В июле 2018 года сервис вошел в топ-200 самых посещаемых сайтов в мире, однако не получил большой известности в России и СНГ. А зря, ведь он предоставляет для бесплатного постоянного использования сразу 50 Гб и уделяет достойное внимание безопасности. К примеру, пароль пользователя не хранится на серверах ресурса и восстановить его при потере не получится. Поэтому сервис предусмотрел возможность скачивания на физический носитель ключ восстановления.

Следующая особенность – сервер шифрует содержимое файлов в браузере, используя алгоритм AES. Таким образом, пользователи делятся друг с другом зашифрованными файлами, данные которых находятся на облаке. Чтобы их просмотреть понадобится ключ безопасности. Если хакеры взломают сервера компании, информация пользователей останется для них закрытой. В случае, когда файл создаётся с целью публичного распространения, для него можно задать отдельный ключ доступа. Дополнительные бонусы MEGA: отсутствие лимита на размер загружаемого файла и наличие программы-клиента для платформ MacОС, Linux и Windows.

Тест облачных хранилищ: где хранить данные безопасней

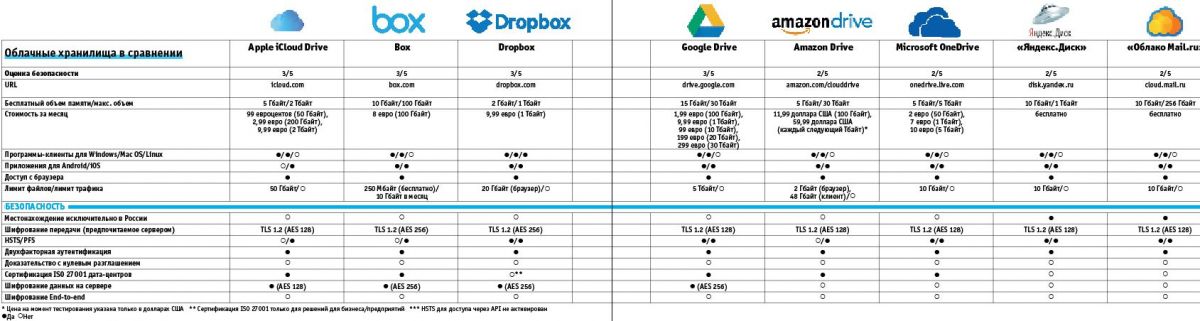

Облачные хранилища данных — это недорого, удобно и прежде всего безопасно. По крайней мере, так следует из описания сервисов на их сайтах. Насколько же безопасно хранить данные в дата-центрах поставщиков услуг? Проверяем восемь сервисов.

Идея облачных хранилищ гениальна. Вместо того чтобы хранить данные локально на используемых устройствах, внешних дисках и домашних сетевых хранилищах и возиться с доступом, синхронизацией и резервными копиями, пользователи по Интернету переносят файлы и папки в дата-центры служб и не знают забот. Доступ обеспечивается из приложения или программы-клиента, где бы пользователь ни находился — нужно только ввести пароль. Проблем с местом для хранения нет: сервисы предлагают до 30 Тбайт, причем за начальный период пользования плата не взимается.

И все же есть в бочке меда ложка дегтя, из-за которой забывается вся прелесть использования облаков. Пользователи передают в чужие руки свои данные: фото из последнего отпуска на море, или видео со свадьбы, или личную переписку. Поэтому в этом сравнении мы сосредоточились на безопасности десяти сервисов облачного хранения данных: IT-гигантов — Apple, Google, Microsoft, Amazon, двух хостингов — Box и Dropbox, — специализирующихся на облачном хранении, а также двух поставщиков услуг из России — «Яндекс» и Mail.ru.

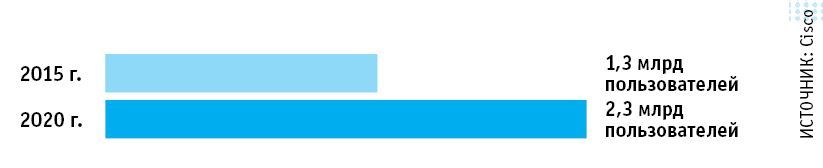

Плюс миллиард пользователей за пять лет

Еще в 2015 году количество пользователей облачных хранилищ составляло около 1,3 млрд. К 2020-му их станет на 1 млрд больше.

Трафик данных — в три раза больше

Трафик данных — в три раза больше

В 2015 году пользователи облачных хранилищ передавали в среднем всего 513 Мбайт данных в месяц. К 2020-му объем увеличится втрое.

Функциональные возможности: можно ли верить рекламе

Функциональные возможности: можно ли верить рекламе

Поставщики, разумеется, знают, что пользователи придают безопасности особое значение, и должны идти навстречу их требованиям. Если бегло просмотреть все предложения, складывается впечатление, что облачные сервисы используют высочайшие стандарты безопасности и поставщики прикладывают все усилия, чтобы защитить данные своих клиентов.

Впрочем, при более внимательном прочтении становится ясно, что это не совсем соответствует действительности и стандарты не всегда новые. Поставщики услуг исчерпывают возможности безопасного хранения данных далеко не полностью, а «высокий уровень безопасности», «SSL-защита» или «безопасное шифрование» — не более чем слоганы, позволяющие воспользоваться тем, что у большинства клиентов нет специальных знаний в вопросах безопасности.

Объем памяти в Сети

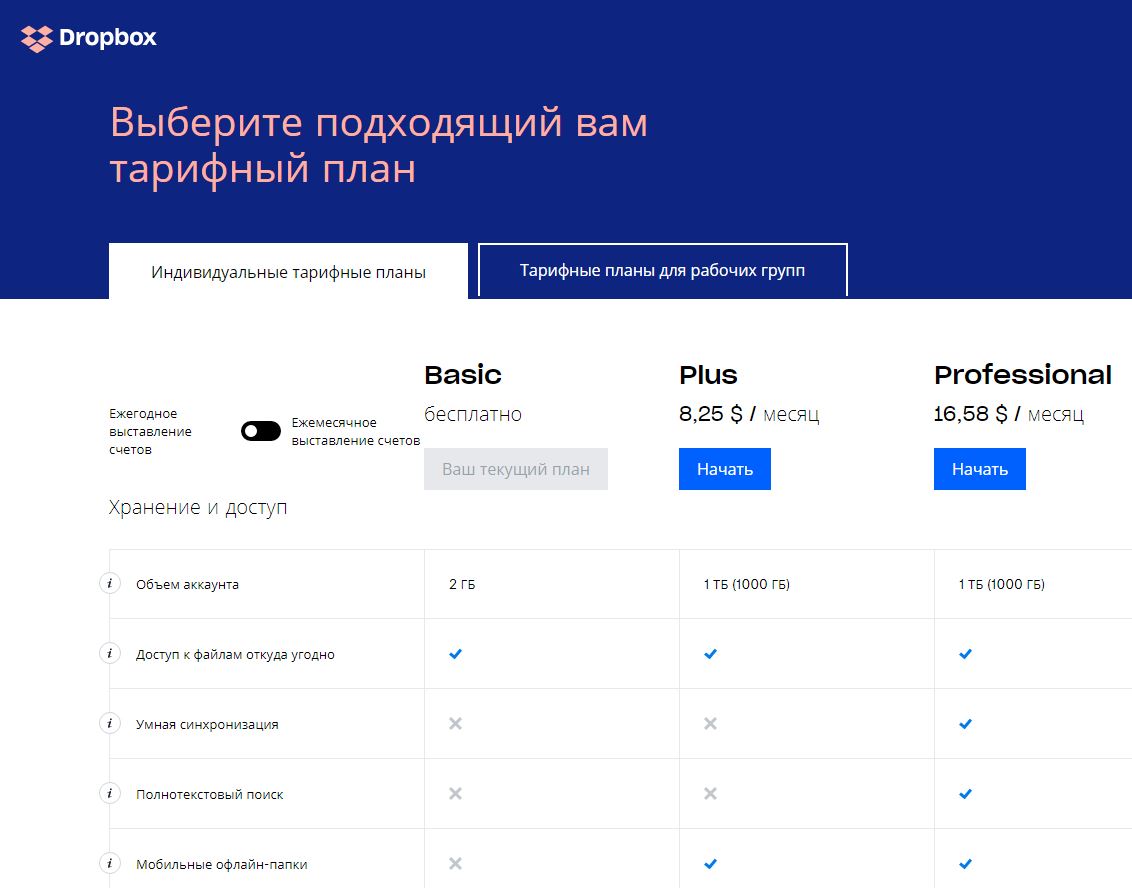

Сервисы облачного хранения данных завлекают клиентов бесплатными предложениями. За некоторую плату объем можно увеличить.

TLS — далеко не все

«SSL» и «HTTPS» — популярные и всем известные аббревиатуры из области безопасности. Но бдительность терять не следует. Этот вид шифрования — необходимость, но не гарантия исключительной безопасности данных. Криптографический протокол TLS (Transport Layer Security — «протокол защиты транспортного уровня»), в 1999 году официально заменивший SSL 3.0 (Secure Sockets Layer — «уровень защищенных cокетов»), обеспечивает защищенный обмен данными между веб-сайтом облачного хранилища и программой-клиентом на вашем компьютере или приложением на вашем смартфоне.

Шифрование во время передачи данных важно в первую очередь для защиты поступающих метаданных. Без TLS любой злоумышленник может перехватить передачу и изменить данные или украсть пароль.

Мы проверили облачные хранилища с помощью комплексного инструмента для тестирований Qualys (sslabs.com/ssltest). Все поставщики используют актуальную версию стандарта TLS 1.2. Шесть из них предпочитают 128-битное шифрование AES, четыре — более мощное AES 256. И то, и другое нареканий не вызывает. Все сервисы активируют дополнительную защиту Perfect Forward Secrecy (PFS — «совершенная прямая секретность») для того, чтобы переданные зашифрованные данные даже впоследствии нельзя было расшифровать.

HSTS же (HTTP Strict Transport Security — «строгая транспортная безопасность HTTP») — еще один механизм безопасности, который защищает от операций типа downgrade attacks, — большинство поставщиков не использует. Весь список, то есть TLS 1.2 с AES 256, PFS и HSTS, есть только у Dropbox.

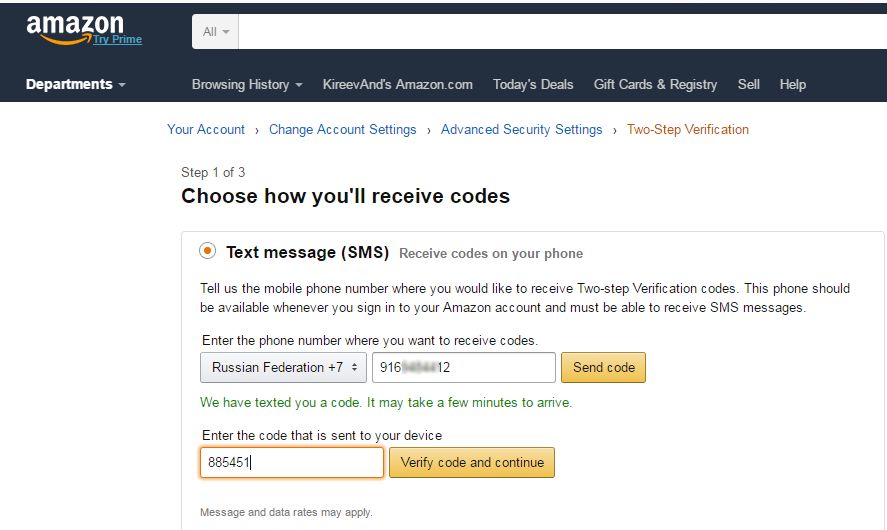

Двойная защита доступа

Доступ к личным данным должен быть защищен двухэтапной верификацией. Amazon помимо пароля запрашивает PIN-код , который генерируется приложением.

Шифрование на сервере — вопрос доверия

Шифрование на сервере — вопрос доверия

Еще одна стандартная функция, кроме безопасной передачи, — это шифрование данных на сервере поставщика. Amazon и Microsoft, увы, составляют исключение из правил, не шифруя данные. Apple использует AES 128, остальные — более свежий AES 256.

Шифрование в дата-центрах — не диковинка: если злоумышленникам, несмотря на все меры безопасности, все-таки удастся украсть данные пользователя, им еще понадобится ключ — если только они не прибегнут к вымогательству. И часто именно тут возникает проблема: этот вид шифрования — весьма сомнительный выход, если поставщики хранят ключи к вашим данным.

То есть какой-нибудь администратор облачного сервиса легко может в любой момент просмотреть все ваши фотографии. Если верится с трудом, может, вариант доступа следственных органов к данным будет более убедительным. Конечно, поставщики всячески демонстрируют серьезное отношение к делу, но клиентам приходится пересиливать себя и проявить доверие, поскольку таким образом их данные защищены не полностью.

Dropbox обеспечивает безопасность с помощью 256-битного шифрования AES во время хранения и SSL/TLS во время передачи

Dropbox обеспечивает безопасность с помощью 256-битного шифрования AES во время хранения и SSL/TLS во время передачи

Без шифрования end-to-end

Итак, большинство сервисов обеспечивает безопасность данных пользователей путем защиты передачи и шифрования на сервере, причем все участники нашего сравнения, которые шифруют данные пользователей, имеют ключи. Ни один из сервисов не использует шифрование end-to-end. Его принципиальное отличие от шифрования во время передачи и на сервере — шифрование с самого начала.

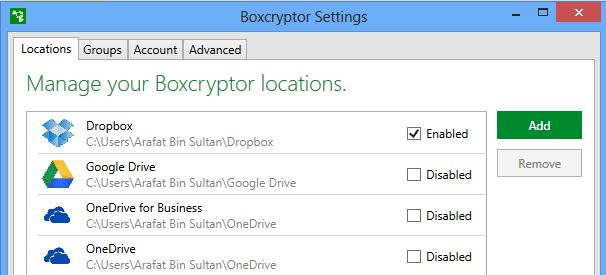

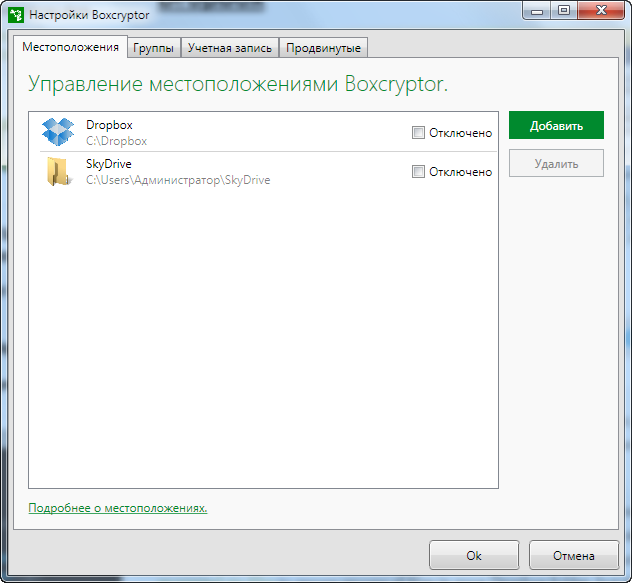

Сам себе шифровальщик. Boxcryptor шифрует файлы на устройстве и обеспечивает удобное управление аккаунтами в облачных хранилищах в одном окне . Пользователи могут выбрать, нужно ли им самим управлять ключом или нет

Сам себе шифровальщик. Boxcryptor шифрует файлы на устройстве и обеспечивает удобное управление аккаунтами в облачных хранилищах в одном окне . Пользователи могут выбрать, нужно ли им самим управлять ключом или нет

End-to-end подразумевает шифрование локально на устройствах пользователя и передачу уже в этом виде в дата-центры. При обращении к данным они возвращаются обратно к пользователю в том же зашифрованном виде и расшифровываются на его устройствах. Смысл в том, что пользователь, во-первых, отправляет данные исключительно в зашифрованном виде, а во-вторых, не выдает поставщику никаких ключей.

То есть даже если админ сгорает от любопытства, злоумышленник похищает данные или следственным органам нужно их раскрыть, ничего у них не получится.

С постоянным шифрованием тесно связана реализация так называемого «принципа нулевого разглашения» (Zero knowledge).

В переводе на простой язык суть его в следующем: никто, кроме вас, не знает, как расшифровать ваши данные. Ни один поставщик услуг облачного хранения данных не получает информацию, которую можно использовать для расшифровки зашифрованных данных, — вы ему ничего не сообщали, у него «ноль знаний». Осуществить это на практике затруднительно и довольно неудобно, и участники нашего сравнения по этому критерию ничего представить нам не могут.

Без двухфакторной аутентификации

Очевидно, что поставщики занимаются вопросами безопасности данных своих клиентов, но почему-то не до конца продумывают план действий. Доступ к данным, хранящимся в облаке, эффективно защищает двухфакторная аутентификация. Суть его заключается в следующем.

Для успешного завершения процесса входа недостаточно только имени пользователя и пароля — нужен еще PIN-код, причем не постоянный, как, например, для банковской карточки, а генерируемый приложением на смартфоне или отправляемый по SMS на телефон. Обычно такие коды действительны в течение 30 секунд.

Пользователю нужно держать под рукой смартфон, привязанный к учетной записи, и во время выполнения входа после пароля ввести полученный код. Отечественные поставщики этот простой и эффективный метод защиты не предлагают, в отличие от интернет-гигантов, а также «узкопрофильных» Box и Dropbox.

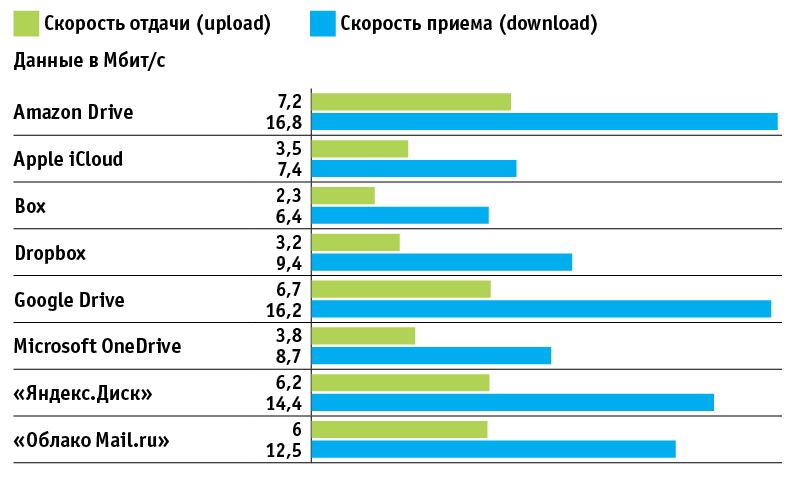

Фактическая скорость облачных хранилищ

Мы измерили скорость облачных хранилищ по кабелю (до 212 Мбит/с), DSL (18 Мбит/с) и LTE (40 Мбит/с). На диаграмме представлена средняя скорость по всем способам соединения.

Сам себе шифровальщик. Boxcryptor шифрует файлы на устройстве и обеспечивает удобное управление аккаунтами в облачных хранилищах в одном окне . Пользователи могут выбрать, нужно ли им самим управлять ключом или нет

Сам себе шифровальщик. Boxcryptor шифрует файлы на устройстве и обеспечивает удобное управление аккаунтами в облачных хранилищах в одном окне . Пользователи могут выбрать, нужно ли им самим управлять ключом или нет

Местонахождение — тоже важный аспект

Несмотря на все старания, в домашних условиях невозможно достигнуть того уровня безопасности, который предлагает сервис облачного хранения данных в дата-центре, и это мощный аргумент в пользу облачного хранилища. В этом можно убедиться, взглянув на их оборудование. Все поставщики, кроме Dropbox, даже для бесплатных предложений сертифицированы по международному стандарту ISO 27001.

Немаловажную роль играет также местонахождение дата-центров. Серверы Amazon, Google и других компаний находятся в США и подпадают под действие американских законов. На серверы, которые находятся только в России, например, «Яндекс» и Mail.ru, соответственно, распространяются российские законы.

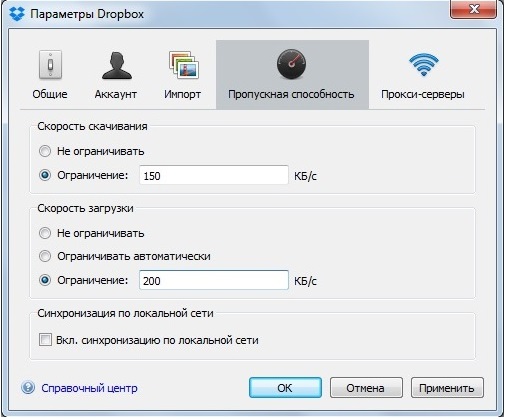

Чтобы не мешать работе других программ, Dropbox использует автоматическое ограничение в клиенте

Чтобы не мешать работе других программ, Dropbox использует автоматическое ограничение в клиенте

Вывод: есть куда расти

Сервисы облачного хранения данных, которые мы рассмотрели, по безопасности предлагают только стандартный набор. Искать шифрование End-to-end или Zero knowledge не имеет смысла. Защиту передачи данных обеспечивают все сервисы, однако шифрованием на серверах Amazon и Microsoft не занимаются.

Зато дата-центры отвечают высоким требованиям информационной безопасности. Вместе с тем, облачного хранилища с идеальной защитой сравнение не выявило.

Преимущества поставщиков России — в местонахождении, однако самые простые методы защиты, например двухфакторную аутентификацию, они игнорируют. Вы должны сами позаботиться о постоянной защите данных, даже если это означает большие расходы и сложное управление.

Читайте также: Как облачные технологии защищают умный дом и Лучшие бесплатные онлайн-хранилища

Читайте также: Как облачные технологии защищают умный дом и Лучшие бесплатные онлайн-хранилища

Безопасно ли хранить данные в облаке: мнение экспертов

Вместе с руководителем направления развития бизнеса защиты виртуальных и облачных сред «Лаборатории Касперского» Матвеем Войтовым и CEO облачной коммуникационной платформы Voximplant Алексеем Айларовым обсудили, как устроено хранение персональных данных в облаке и какие риски с ним связаны.

По оценкам исследователей IDG, на сегодня 77% компаний в мире используют облачные технологии. С увеличением популярности они становятся всё больше подвержены киберугрозам. По данным «Лаборатории Касперского», каждая десятая (11%) утечка данных из облака стала возможной из-за действий провайдера, в то время как треть всех киберинцидентов в облаке (31% в России и 33% в мире) произошла из-за доверчивости сотрудников компании, попавшихся на приёмы социальной инженерии.

Названные тенденции актуальны и для сферы коммуникаций: многие компании общаются с клиентами при помощи сторонних сервисов и платформ, среди которых наиболее популярны UCaaS-решения — Unified Communications as a Service. Алексей Айларов рассказывает, какие данные бизнес передаёт вендору.

Во-первых, это информация о проходящих через коммуникационную платформу звонках: факты вызова, соединения, ответа, продолжительность разговора. Если же сценарий, используемый клиентом, предполагает распознавание голоса — например, в случаях автоматизированного сбора отзывов потребителей — третьей стороне становится известно и содержание разговора.

Однако коммуникационная платформа этих данных не получает: функцию перевода голоса в текст осуществляют сервисы «Яндекса» и Google, платформа же только передаёт зашифрованные текстовые блоки клиенту.

Во-вторых, это персональные данные потребителей, которые необходимы для настройки голосового бота. Так, при автоматизированных обзвонах нужна пара «ФИО — контактный телефон», чтобы робот мог поприветствовать пользователя по имени при дозвоне. Все данные хранятся внутри инфраструктуры, и доступ к ней может получить узкий круг лиц. В основном это служба поддержки — в ситуациях, когда происходит разрешение какого-то спора.

Матвей Войтов уточняет: «Если внешний сервис является оператором персональных данных (зарегистрирован и находится в реестре Роскомнадзора), и хранение этих данных будет осуществляться в специализированном сегменте облака с сертифицированными средствами защиты (сертификация необходима для соответствия требованиям 152-ФЗ и подзаконным нормативным актам), в подобный сервис можно передавать любые виды персональных данных».

Логично предположить, что при переносе коммуникаций на облачную платформу риски утечки персональных данных повышаются, так как в процесс включается ещё как минимум два игрока — провайдер и дата-центр.

Однако это не совсем так. Матвей Войтов заверяет: «При грамотно построенных организационных и технических мерах, а также при наличии доверенного провайдера, предоставляющего защищенные сегменты облака и использующего специализированные средства облачной защиты, риски каких-либо утечек минимальны».

Кроме того, Войтов отмечает повышенную ответственность всех поставщиков облачных сервисов и платформ за целостность, защиту и доступ к этим данным. По его словам, для прохождения проверок Роскомнадзора требуется хранить персональных данные в сегментах, защищенных только сертифицированными средствами защиты. Сейчас это становится более простой процедурой: многие провайдеры облачной инфраструктуры уже предоставляют такие сегменты и сопутствующий консалтинг как услугу.

Что касается опасений, связанных с мультиарендным подходом, когда разные клиенты обслуживаются единым экземпляром приложения, эксперт не видит для них оснований: «Еще несколько лет назад даже у лидеров рынка происходили инциденты нарушения изоляции и доступа к чужим данным, что и породило настороженное отношение к мультитенантности, но сейчас такие случаи единичны».

По словам Алексея Айларова, вмешательство человека возможно, однако строгость доступа к данным сводит такие случаи к минимуму. «Единственный, кто знает, какие данные хранятся на том или ином удаленном сервере — это их владелец. Для сотрудников дата-центров это просто «железка» с какой-то информацией. Более того, у них нет к этой информации никакого доступа, кроме физического – они могут лишь буквально ударить молотком. Пароль же сообщает только сам клиент, если требуется что-то починить или решить возникшую проблему».

Айларов объясняет, как это работает, на примере банковских процессов: есть ряд сотрудников с доступом к данным, расположенным на внутреннем сервере. В большинстве случаев они не обращаются к этой информации и используют ключи только по необходимости. В таких крайних ситуациях вся ответственность за возможную утечку данных будет лежать именно на этих служащих.

Машинное обучение распознаванию голоса, один из главных технологических трендов, строится на анализе миллионов голосовых записей-отрывков. С какими рисками это связано? Оба эксперта соглашаются, что в теории этот процесс задуман как безопасный для конечных пользователей. Алексей Айларов подчеркивает, что обучение робота должно происходить на обезличенных голосах, другое дело — насколько за этим следят. CEO Voximplant считает, что основная ответственность здесь лежит даже не на тех, кто слушает записи разговоров и готовит их для обработки машиной, а на тех, кто отправляет данные на анализ. Именно от последних зависит, как будут нарезаны записи и сможет ли человек, прослушав их, получить какую-то конфиденциальную информацию.

Матвей Войтов подтверждает: «Пока анализ производится полностью автоматически, без привлечения операторов (например, для тонкой настройки) интересы пользователей не нарушаются. Тем не менее, регулярно всплывают истории про то, что по тем или иным причинам сотрудники вмешиваются в работу машинного обучения и анализа. Так, недавно стало известно, что один производитель умных замков и видеокамер привлекал операторов для просмотра и анализа частного видеопотока для поиска и идентификации в нем инцидентов, хотя заявлялось, что видеоаналитика в этом сервисе была полностью автоматизирована».

Несмотря на кажущуюся незащищенность, облако является надежным способом хранения данных, и технологические компании постоянно совершенствуют разработки в сфере безопасности. В то же время, утечки все еще происходят, виной чему чаще всего становятся ошибки сотрудников. Для улучшения ситуации сегодня требуется доработка законодательства в вопросе персональных данных, а также развитие общего уровня культуры обращения потребителей с информацией о себе.

В заключение предлагаем список вопросов от Матвея Войтова, которые необходимо задать при заключении сделки с облачной платформой, чтобы точно знать судьбу передаваемых вендору данных:

Безопасны ли облачные хранилища данных?

Здравствуйте, уважаемые читатели! Из заголовка этой статьи вы поняли, что речь пойдёт об актуальной нынче теме — безопасности в Интернете. В связи с некоторыми событиями (о них чуть ниже) очень важно иметь представление о том, с чем мы имеем дело. В частности, это касается облачных хранилищ (или «облаков»), которых сейчас расплодилось большое множество.

С чего всё началось?

Я заинтересовался облачными хранилищами данных пару лет назад. В поисках самого простого способа переносить файлы с ноутбука на планшет, обходясь без подключения одного устройства к другому, я пришёл к выводу, что «облака» — это то, что мне нужно. Мой выбор изначально пал на Яндекс.Диск. Почему?

- Во-первых, не нужно скачивать никакой программы на ноутбук (доступ осуществляется через аккаунт Яндекса).

- Во-вторых, предоставляется бесплатно до 10 Гб (мне этого вполне достаточно).

- В-третьих, для планшета существует очень удобное приложение (которое упрощает работу с «облаком»).

Я мог пользоваться иными сервисами, например, Dropbox или Google Drive, но Яндекс.Диск был у меня на слуху, и поэтому я практически не сомневался в выборе. В дальнейшем я также стал использовать «Облако Mail.Ru», так как на нём абсолютно бесплатно дают 100 Гб.

Что вам известно о безопасности облачных сервисов?

Мне не было об этом известно НИЧЕГО. Но, изучив немного эту тему, я сделал для себя некоторые выводы, которыми спешу поделиться с вами. ВНИМАНИЕ: эта информация очень важна, поэтому читайте внимательно!

Итак, выбирая тот или иной сервис «облаков», многие обращают внимание лишь на объём памяти, который предоставляется бесплатно. Но смотреть следовало бы на другое…

Например, Dropbox, который относится к самым популярным хранилищам и услугами которого пользуются несколько сотен миллионов человек, не зашифровывает ваши файлы, когда вы закачиваете их в «облако». Шифровать информацию вы, если хотите, должны сами с использованием сторонних программ. В противовес Dropbox упомяну сервис SpiderOak, не слишком популярный, но использующий собственную систему шифрования информации.

Упомянутый выше Яндекс.Диск тоже не отличается особой заботой к данным пользователей — никакого шифрования там нет. Поэтому, выбирая, с каким облачным хранилищем работать, первым делом узнайте, шифрует этот сервис данные или нет.

Стоит ли доверять облачным сервисам?

Давайте ответим на вопрос, стоит ли 100% полагаться на безопасность того или иного облачного сервиса? Или небольшой риск утечки информации всё-таки существует?

Некоторое время назад в мировом сообществе разразился крупный скандал, связанный с тем, что бывший сотрудник Агентства национальной безопасности США Эдвард Сноуден рассказал о том, что спецслужбы США имели доступ к серверам всех крупных компаний (включая Google, Apple, Facebook и Microsoft). И таким образом получали доступ к личным данным практически любого жителя планеты.

Ведь все мы пользуемся Android-смартфонами (Android — дитя Google), компьютерами с установленной Windows (продукт Microsoft), почтой Gmail и т.д. По заявлениям Сноудена, любое средство информационной связи является дырой, через которую наши личные данные утекают к спецслужбам.

Поскольку правительство США официально не опровергло эту информацию, а сам Сноуден объявлен чуть ли не врагом №1, стоит полагать, что всё, рассказанное им, является правдой. А это повод задуматься…

Не нужно думать, что АНБ и ЦРУ США сейчас пристально наблюдают за вами, пока вы занимаетесь веб-сёрфингом, читаете эту статью и параллельно ведёте переписку ВКонтакте со своим лучшим другом. Если вы не значимое для них лицо — им нет до вас дела.

То же самое касается и отечественных спецслужб. Пока вы не представляете угрозы национальной безопасности страны (надеюсь, до этого не дойдёт), никому до вас дела нет. Но если предположить, что чисто теоретически имеется доступ к личным сведениям каждого из нас, то чисто теоретически может произойти утечка этих сведений в открытый доступ. И, опять же, чисто теоретически личные сведения могут оказаться не в тех руках.

К чему это я? Пока есть хоть малейшая возможность того, что ваша личная информация может появиться в свободном доступе в сети Интернет, не стоит 100% полагаться на защиту своих сведений в почтовых службах (Mail, Gmail, Yandex), социальных сетях (Facebook, Одноклассники, ВКонтакте) и облачных хранилищах данных (даже включая те, которые используют шифрование).

Посмотрим, что говорят по этому поводу эксперты компаний, занимающихся информационной безопасностью.

- Андрей Комаров, директор департамента международных проектов, аудита и консалтинга компании Group-IB, заявлял, что желательно свести к минимуму использование облачных хранилищ для хранения важной информации.

- Сергей Комаров, руководитель отдела антивирусных разработок компании «Доктор Веб», предупреждал о том, что пользование облачными хранилищами основано на доверии к некоей второй стороне. Всё, что может сделать пользователь — это прочитать лицензионное соглашение и уповать на то, что компания будет его соблюдать. Но если вы обеспокоены конфиденциальностью ваших данных, то единственный способ обеспечить защиту — хранить их там, где ни у кого не будет к ним доступа.

- Денис Безкоровайный, технический консультант компании Trend Micro в России и СНГ, говорит о том, что защита данных пользователей в облачных хранилищах — это обязанность самих пользователей.

- Сергей Ложкин, эксперт «Лаборатории Касперского», советует шифровать данные перед загрузкой их в облачное хранилище.

Что следует из всего вышесказанного?

НЕЛЬЗЯ СЧИТАТЬ ОБЛАЧНЫЕ ХРАНИЛИЩА ДАННЫХ 100% БЕЗОПАСНЫМИ. Именно поэтому я дам вам следующие советы.

- Никогда не храните в «облаках» важную информацию (например, пароли для доступа к электронным кошелькам и почте). Лучшее место для хранения ваших данных — это рукописный блокнот либо USB-флешка, к которой ни у кого нет доступа.

- Если всё-таки возникла необходимость загрузить в облачный сервис важный файл, то прежде, чем сделать это, зашифруйте его с помощью какой либо программы.

- Самый лучший вариант использования «облаков» — хранить там фильмы, музыку или электронные книги, которые и так есть в общем доступе. В этом отношении облачные сервисы очень полезны, поскольку на каждом компьютере за долгие годы накапливается масса музыки, фильмов и прочего контента, который «жалко» удалять. Загрузите их в «облако» и освободите место на своём компьютере! А если вам не хватит 10 Гб на Яндекс.Диске, то никто не мешает вам зарегистрироваться сразу в нескольких сервисах и использовать их возможности по максимуму.

Некоторые пользователи не задумываются о безопасности облачных хранилищ, загружая туда важные документы, пароли и личные фотографии. Конечно, маловероятно, что именно ваши данные утекут к злоумышленникам, но лучше перестраховаться. ЧТОБЫ ПОТОМ НЕ СОЖАЛЕТЬ…

Безопасность в публичном облаке

Долгое время считалось, что информационная безопасность в публичном облаке намного ниже, чем в частном. Однако за последние 2-3 года ситуация кардинально поменялась – по статистике, доля компаний, которые видят риски в использовании публичных облачных сервисов, снизилась более чем, на 30%.

Повышение доверия к public cloud стало результатом значительной доработки систем безопасности. Если на первых этапах развития облачного сервиса разработчики стремились реализовать требуемый функционал, то на новой стадии удалось решить ряд проблем с надежностью и безопасностью.

Уязвимые места

Главными проблемами в публичном облаке являются:

несанкционированный доступ к сервису (по статистике, составляет около 42% от всех проблем безопасности);

небезопасность интерфейса (еще одна распространенная уязвимость, которая встречается почти у 40% существующих публичных облачных хранилищ);

некорректная настройка платформы и повышенный риск хищения аккаунтов (встречаются реже, однако также представляют угрозу для безопасности данных).

Публичные облачные сервисы пытаются решить подобные проблемы, используя максимально современные решения.

Как обеспечивается защита данных

Сегодня провайдеры публичных облаков используют ЦОДы с современным оборудованием и софтом. Это позволяет эффективно устранить проблемы, связанные с рядом уязвимостей. Также при помощи ряда мер удалось решить специфические проблемы, которые возникали в облачных сервисах:

Для подтверждения заявленной безопасности многие провайдеры стали проводить внешний аудит.

Для защиты применяется функция шифрования данных, то есть компания может отправлять любую информацию в зашифрованном виде.

Ресурсы разных пользователей строго разделяются и изолируются друг от друга, что гарантирует отсутствие утечек секретных данных.

Для поддержания работы публичного облака используются специальные технологии и процедуры, исключающие человеческий фактор.

Безопасность и бесперебойность оборудования поддерживается за счет специального тестирования всей системы.

Большинство провайдеров сегодня обеспечивают законодательные требования о нахождении данных на территории России.

Защита канала связи

Теперь рассмотрим отдельные аспекты поддержания безопасности в облаке. Для начала разберемся в особенностях защиты канала связи.

Под термином «канал связи» понимается система технических средств и непосредственная среда, обеспечивающая одностороннюю передачу информации. В последние годы стандартным способом для безопасного соединения с серверами через интернет стала виртуальная частная сеть (то есть VPN – Virtual Private Network). Суть такой передачи данных заключается в использовании обязательного шифрования. В результате информация становится недоступной для посторонних.

Под термином «канал связи» понимается система технических средств и непосредственная среда, обеспечивающая одностороннюю передачу информации. В последние годы стандартным способом для безопасного соединения с серверами через интернет стала виртуальная частная сеть (то есть VPN – Virtual Private Network). Суть такой передачи данных заключается в использовании обязательного шифрования. В результате информация становится недоступной для посторонних.

Шифрование может происходить двумя способами: аппаратно и программно. Сегодня наибольшее распространение получили именно программные продукты . Часть программ для поддержания работы VPN распространяется свободно, другая – является коммерческой и платной. Обязательно для таких продуктов наличие сертификата, так как во всех программах присутствует криптография.

Защита операционной системы

Безопасность хранения данных в облаке требует определенной защиты операционной системы виртуальной машины. Дело в том, что данные легко можно получить через ОС, поэтому необходимы дополнительные меры для сохранности информации. Используется точно такой же принцип защиты, как и для ОС аппаратного сервера.

Сохранность данных реализуется при помощи учетных записей, которыми можно управлять. Строго контролируется отсутствие посторонних учетных записей, также проверяются права каждого зарегистрированного в системе пользователя. Обязательно используется аутентифицированный и авторизованный доступ к операционной системе и обрабатываемым данным.

Поддержание защиты виртуальной среды

Для поддержания защищенности персональных данных используются самые разнообразные меры. Ключевая особенность заключается в том, что все используемые средства отвечают приказу Федеральной службы по техническому и экспортному контролю № 21 от 18.02.2013.

К основным решениям для защиты среды виртуализации можно отнести:

Разделение существующей инфраструктуры на независимые сегменты.

Регистрация всех событий безопасности для отслеживания уязвимостей.

Идентификация или аутентификация субъектов.

Создание копий файлов, технических средств и установленных программ для поддержания работы ИТ-инфраструктуры.

Поддержание целостности виртуальной инфраструктуры.

Использование антивирусной защиты.

Управление правами доступа субъектов к информации в cloud-сервисе.

Отслеживание перемещений виртуальных компьютеров и обрабатываемых данных.

Все перечисленные меры принимает именно провайдер, что позволяет обеспечить безопасность среды для всех пользователей.

Защита от потери данных

Все привыкли, что цифровые данные легко копировать, однако для этого нужен оригинал. При утрате оригинала все данные, хранящиеся в нем, также утрачиваются навсегда. И одна из главных проблем публичных облачных хранилищ заключалась как раз в защите всей информации от потери.

Сегодня проблема решается двумя способами:

Резервное копирование. Для того, чтобы избежать потери информации, регулярно создается резервная копия файлов. Созданные копии размещаются на другом сервере, что обеспечивает их безопасность и позволяет использовать для восстановления утраченных данных.

Использование надежных носителей. Дополнительной мерой является совместное применение нескольких носителей для хранения БД. Чаще всего такая мера защита используется непосредственно пользователем публичного облака, при этом она не отменяет резервного копирования.

Подтверждение безопасности

Провайдер должен по первому требованию предоставить подтверждение того, что облачная среда является безопасной для размещения данных. Однако обязательной аттестации для подобных сервисов не существует. В этом случае провайдеры чаще всего используют следующие решения проблемы:

Провайдер должен по первому требованию предоставить подтверждение того, что облачная среда является безопасной для размещения данных. Однако обязательной аттестации для подобных сервисов не существует. В этом случае провайдеры чаще всего используют следующие решения проблемы:

Аттестация системы собственными силами и предоставление нужных сведений в форме декларации.

Добровольная аттестация фирмы, осуществляющей услуги в области защиты информации, и получение сертификата.

Такие меры хоть и являются дополнительными, однако сегодня используются практически всеми провайдерами. Это позволяет подтвердить безопасность публичного облака для пользователей и привлечь к сотрудничеству ИТ-компании.

Лицензии и сертификаты облачного провайдера

Если безопасность в публичном облаке поддерживается за счет технических решений, требующих сертификации, то и самому оператору потребуется получение этих сертификатов. Обязательной сертификации, в соответствии с нашими законами, требуют только средства защиты, использующие криптографию.

Специальная лицензия на услуги по защите информации облачному сервису не потребуется. Это связано с тем, что провайдер использует защитные меры исключительно для поддержания работы своего сервиса.

Ответственность за сохранность БД

Если ИТ-инфраструктура фирмы даже частично располагается в облачном хранилище, то возникает проблема разграничения ответственности.

Должная безопасность внутри ОС должна обеспечиваться владельцем виртуального сервера. Защита сведений в пространстве между операционной системой и границами cloud-сервиса производится силами провайдера. При этом провайдер не занимается обработкой персональных сведений, так как его сферой ответственности является только область виртуализации.

В целом использование публичного облачного сервиса является достаточно надежным с точки зрения защиты данных. Конечно, некоторые проблемы безопасности требуют постоянного контроля, однако в целом публичные облака не уступают частным. Именно по этой причине наш дата-центр Xelent рекомендует не отказываться от использования облачных сервисов для ИТ-инфраструктуры компании. Такое решение позволяет сократить затраты на оборудование и обеспечивает простое взаимодействие между различными пользователями.

Под грифом «секретно»: как безопасно хранить файлы в облаках

- Cloudfogger — бесплатное шифрование для любого облака

- Tresorit — облачный сервис с повышенным вниманием к безопасности

- MEGA — безопасные 50 Гбайт в облаке с синхронизацией

- Заключение

За последние несколько лет появилось столько сервисов для удаленного хранения и синхронизации пользовательских данных, что отказаться от их использования уже почти невозможно. Тем не менее многих останавливают вопросы конфиденциальности. В конце концов, загружая файлы в облако, мы передаем их на чужой компьютер, а значит, доступ к нашей информации может иметь еще кто-то, кроме нас.

С другой стороны, сложно отказаться от многочисленных удобств, которые нам дают сервисы для хранения данных: наличие резервной копии файлов, возможность получить доступ к своим документам с любого устройства из любой точки мира, удобная передача файлов другим людям. Можно найти несколько способов решения проблемы безопасности удаленного хранения файлов. О некоторых из них и пойдет речь в этом обзоре.

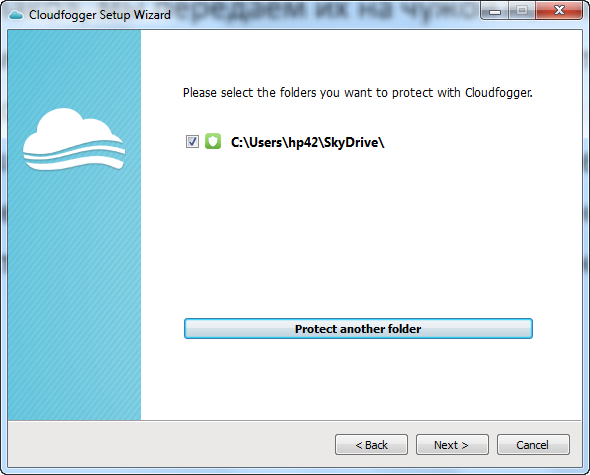

⇡#Cloudfogger — бесплатное шифрование для любого облака

Возможно, самый простой способ заботы о безопасности файлов, хранящихся в облаке, — шифровать их вручную. Для этого можно использовать защищенные паролем архивы или же одно из множества существующих приложений для шифрования. Но для тех, кто имеет дело с большим числом документов, в которые постоянно вносятся изменения, такие способы не очень хорошо подходят. Раз уж сервисы для удаленного хранения файлов избавляют нас от необходимости загружать на них файлы вручную, то и процесс шифрования стоит автоматизировать. Это можно реализовать при помощи специализированной программы Cloudfogger. Она работает с Windows, Mac, а также может быть установлена на устройства с Android и iOS.

Приложение шифрует данные с использованием 256-разрядного шифрования алгоритмом AES (Advanced Encryption Standard), перед тем как они загружаются в облако. Файлы попадают на серверы Dropbox и других облачных хранилищ исключительно в зашифрованном виде, поэтому доступ к ним можно получить только в том случае, если на устройстве, с которого вы хотите открыть файл, тоже установлен Cloudfogger.

Очень удобно, что шифрование не вызывает неудобств в работе: ключ для доступа к файлам вводится лишь один раз, при загрузке системы, после чего можно работать с ними в обычном режиме. Но если, к примеру, ноутбук будет украден, то при следующем запуске злоумышленник уже не сможет узнать содержание файлов в защищенных папках.

В начале работы с Cloudfogger нужно создать учетную запись (причем для большей безопасности можно отключить опцию восстановления пароля, но в этом случае забывать его категорически не рекомендуется). Затем приложение само попытается найти папки популярных облачных сервисов Dropbox, SkyDrive, Google Drive и прочих. Но даже если Cloudfogger не справился с этой задачей в автоматическом режиме, все равно можно вручную выбрать директории, содержимое которых требуется шифровать.

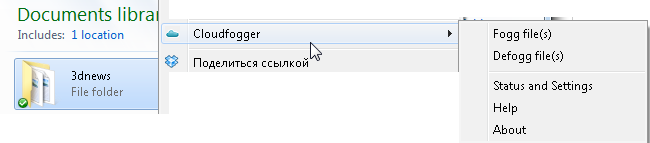

Кроме этого, есть возможность определить отдельные файлы из любых других папок. Сделать это проще всего при помощи контекстного меню «Проводника» — Cloudfogger добавляет в него свой список команд.

Также предусмотрена возможность исключать из шифрования отдельные директории и файлы из тех папок, которые защищены Cloudfogger. Такие данные будут загружаться на облачные сервисы в обычном режиме. Стоит иметь в виду, что после того как синхронизируемая папка будет защищена Cloudfogger, потребуется некоторое время на повторную загрузку данных из нее в облачное хранилище.

Еще одна функция Cloudfogger — обмен зашифрованными файлами с другими людьми. Если данные, содержащиеся в облачных хранилищах, будут защищены приложением, стандартные способы отправки ссылок на них другим людям не подойдут. Но вот если разрешить доступ к файлам в интерфейсе Cloudfogger, можно безопасно обмениваться ими с другими людьми. Файлы, зашифрованные Cloudfogger, можно передавать на флешке или отсылать по почте.

Технически доступ к файлам работает так: каждый файл Cloudfogger (.cfog) содержит уникальный ключ AES, который в зашифрованном виде хранится в самом файле. Такие 256-разрядные ключи защищены ключами RSA, которые уникальны для каждого пользователя. Расшифровка происходит только в том случае, если доступ к файлу пытается получить тот пользователь, чей ключ RSA соответствует прописанному в заголовке файла .cfog. Если таких пользователей несколько, данные об их ключах, соответственно, заносятся в заголовки файлов.

Еще одно специализированное решение для обеспечения безопасности файлов на «облачных» сервисах — Boxcryptor. Первоначально созданное как дополнение к Dropbox, сегодня это приложение поддерживает все популярные сервисы для удаленного хранения файлов. Правда, в бесплатной версии доступно шифрование данных, хранящихся лишь на одном сервисе, а также нельзя включить шифрование имен файлов.

Boxcryptor автоматически определяет наличие установленных клиентов популярных сервисов для хранения файлов в облаке (поддерживается даже «Яндекс.Диск»), создает виртуальный диск и добавляет в него соответствующие папки. В настройках можно управлять всеми подключенными папками: добавлять новые, на время отключать шифрование и так далее.

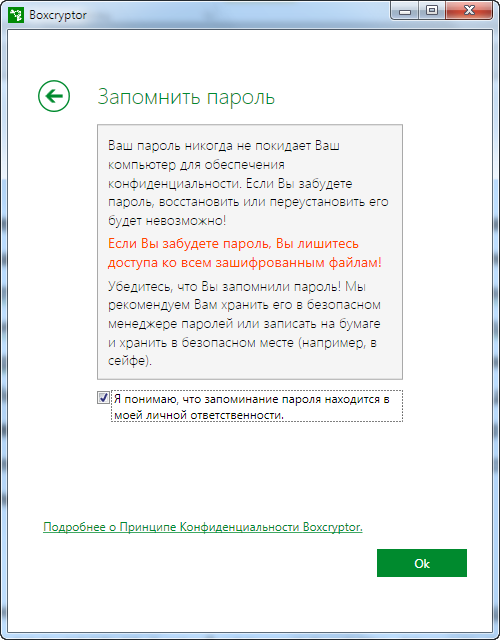

Сервис предлагает поддержку всех основных платформ, как настольных, так и мобильных. Есть даже расширение для Google Chrome. Для работы с Boxcryptor потребуется создание учетной записи — забывать свой пароль категорически не рекомендуется!

⇡#Tresorit — облачный сервис с повышенным вниманием к безопасности

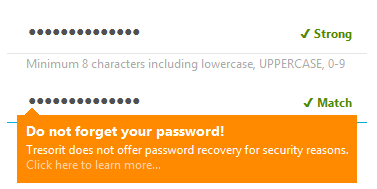

Если из соображений безопасности вы еще не используете никаких сервисов для удаленного хранения файлов, стоит обратить внимание на молодой проект Tresorit, запущенный около полугода назад. Сервис создан как альтернатива стандартным решениям для хранения файлов в облаке и готов обеспечить гораздо более высокий уровень конфиденциальности файлов.

Tresorit обеспечивает шифрование файлов на стороне пользователя. Таким образом, все данные хранятся на серверах сервиса уже в зашифрованном виде. Для шифрования используется стойкий алгоритм AES-256. При создании учетной записи пользователя предупреждают о том, что в случае потери пароля получить доступ к данным на удаленном сервере будет невозможно. Никаких способов для восстановления пароля не предусмотрено, поскольку пароль не хранится нигде: ни в установленном приложении, ни на серверах сервиса. А для пользователей, потерявших пароль, разработчики Tresorit предлагают единственное решение — зарегистрироваться заново.

За повышенную безопасность придется заплатить отказом от некоторых привычных функций. Например, вы не сможете получить доступ к своим файлам с чужого компьютера — веб-интерфейса у Tresorit нет. Пока что разработчики даже не обещают такой возможности, объясняя это тем, что в JavaScript множество уязвимостей. Впрочем, с учетом возможности установки приложения Tresorit на мобильных устройствах, этот недостаток не кажется таким уж серьезным — в конце концов, если нет возможности всюду носить за собой ноутбук, то смартфон уж точно почти всегда при пользователе.

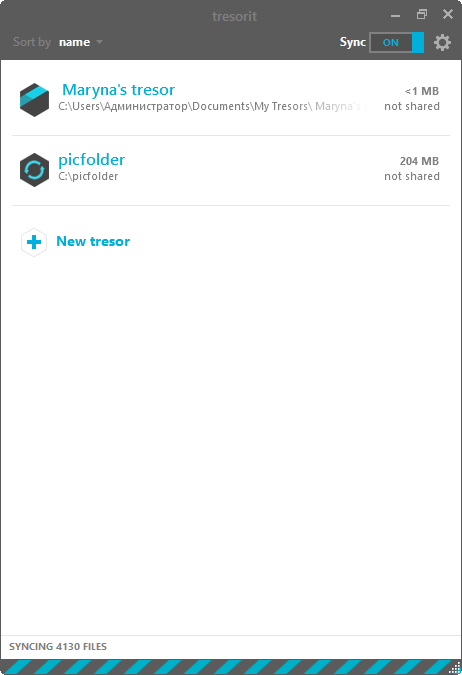

В настоящее время Tresorit предлагает клиенты для Windows, Mac и Android, обещая в скором времени расширить список поддерживаемых платформ за счет iOS, Windows Phone и Linux. Бесплатно каждому пользователю предоставляется до 5 Гбайт места. Можно синхронизировать содержимое любой папки на диске (создавать отдельную директорию, как в Dropbox, не требуется). Список подключенных к сервису папок отображается в главном окне клиента. Для каждой можно просмотреть размер, временно отключить синхронизацию, удалить директорию с устройства, удалить содержимое папки из облака, поделиться ее содержимым с другими людьми.

Для обмена файлами используются приглашения, рассылаемые по почте. Настраивая общий доступ, можно назначать людям разные роли: одни могут только просматривать файлы, другие — вносить в них изменения и добавлять в папки новые файлы, третьи — плюс к этому еще и приглашать новых пользователей.

⇡#MEGA — безопасные 50 Гбайт в облаке с синхронизацией

До недавнего времени новое детище Кима Доткома вряд ли могло рассматриваться как альтернатива привычным сервисам для удаленного хранения файлов. Дело в том, что единственным способом загрузки файлов в него было перетаскивание их в окно браузера. Соответственно, ни об автоматической загрузке, ни о синхронизации речи не было.

Но с выходом приложения для Android, а также бета-версии клиента для Windows у сервиса появились эти две важнейшие возможности.

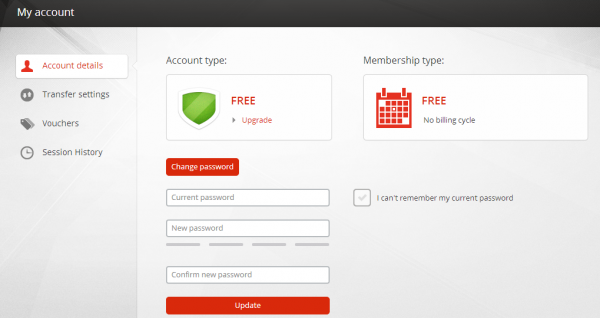

О самом сервисе и о принципах безопасности, на основе которых он создан, мы уже подробно писали в материале «Mega-возвращение Кима Доткома: 50 Гбайт в облаке бесплатно», поэтому остановимся лишь на основных моментах. Итак, MEGA был создан как ответ на закрытие Megaupload американскими властями. Серверы, на которых хранятся пользовательские данные, расположены в Новой Зеландии. Все файлы шифруются на стороне пользователя, то есть перед отправкой на сервис, благодаря чему получить доступ к ним без знания пароля невозможно. В отличие от Tresorit, MEGA работает в браузере и дает возможность пользователям просматривать списки файлов, удалять и перемещать их, но онлайн-просмотр недоступен, так как они зашифрованы. Для просмотра файл нужно предварительно скачать на диск. Для шифрования используется 2048-разрядный ключ RSA, а забытый пароль восстановить невозможно, поскольку он одновременно является и ключом шифрования.

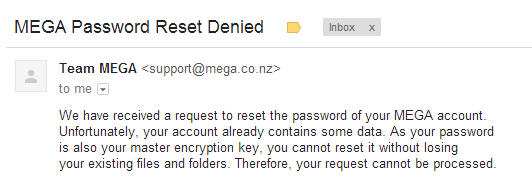

Поначалу у пользователей не было даже возможности поменять пароль, введенный при регистрации, но теперь такая возможность появилась. Более того, если пользователь уже вошел в свою учетную запись MEGA в браузере, но не помнит текущий пароль, он может его сменить, введя новый и затем перейдя по подтверждающей ссылке в письме, которое отправляется на привязанный к аккаунту адрес электронной почты.

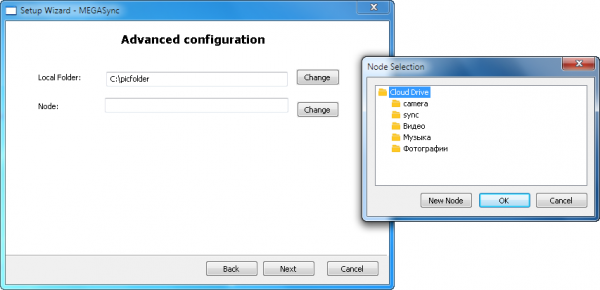

Клиент MEGASync дает возможность синхронизировать содержимое любых папок на диске с виртуальными папками, имеющимися в учетной записи Mega. Прямо при первоначальной настройке можно выбрать, какие папки куда нужно бекапить.

Позже в настройках приложения можно добавить дополнительные папки. Настройки клиента также дают возможность просматривать информацию о свободном месте (напомним, Mega предлагает целых 50 Гбайт бесплатно), ограничивать скорость загрузки, использовать прокси.

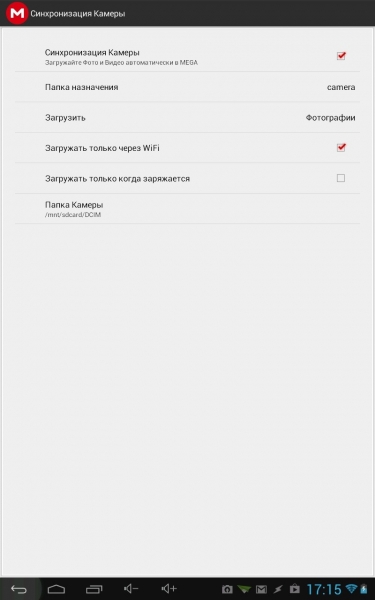

Клиент MEGA для Android позволяет не только скачивать файлы, хранящиеся на сервере, но и автоматически загружать на сервис все фотографии и видеофайлы, сделанные камерой устройства. Также в клиенте доступны все основные операции по работе с файлами: удаление, перемещение, создание ссылок на файлы для обмена с другими людьми, поиск.

⇡#Заключение

Наличие на компьютере файлов, о содержании которых не стоит знать никому постороннему, — это еще не повод отказываться от использования сервисов для удаленного хранения данных. Просто нужно позаботиться о конфиденциальности, установив ПО для обеспечения дополнительной защиты или же отдав предпочтение одному из сервисов с шифрованием на стороне пользователя. Наиболее привлекательным среди всех рассмотренных решений выглядит Mega. Сервис предлагает очень большой объем дискового пространства бесплатно, обеспечивает шифрование файлов до загрузки на сервер без использования дополнительных утилит, а также дает возможность просматривать список файлов и управлять ими в браузере и с мобильного устройства на Android.

Трафик данных — в три раза больше

Трафик данных — в три раза больше Функциональные возможности: можно ли верить рекламе

Функциональные возможности: можно ли верить рекламе Шифрование на сервере — вопрос доверия

Шифрование на сервере — вопрос доверия