Классификация криптографических средств защиты информации

37. Криптографические методы защиты информации.

koralexand.ru > 37. Криптографические методы защиты информации.

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом, волновала человеческий ум с давних времен. История криптографии — ровесница истории человеческого языка. Более того, первоначально письменность сама по себе была криптографической системой, так как в древних обществах ею владели только избранные. Священные книги Древнего Египта, Древней Индии тому примеры.

Криптографические методы защиты информации — это специальные методы шифрования, кодирования или иного преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования. Криптографический метод защиты, безусловно, самый надежный метод защиты, так как охраняется непосредственно сама информация, а не доступ к ней (например, зашифрованный файл нельзя прочесть даже в случае кражи носителя). Данный метод защиты реализуется в виде программ или пакетов программ.

Современная криптография включает в себя четыре крупных раздела:

Основные направления использования криптографических методов — передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде.

Требования к криптосистемам

Процесс криптографического закрытия данных может осуществляться как программно, так и аппаратно. Аппаратная реализация отличается существенно большей стоимостью, однако ей присущи и преимущества: высокая производительность, простота, защищенность и т.д. Программная реализация более практична, допускает известную гибкость в использовании. Для современных криптографических систем защиты информации сформулированы следующие общепринятые требования:

Симметричные криптосистемы

Все многообразие существующих криптографических методов в симметричных криптосистемах можно свести к следующим 4 классам преобразований:

Как бы ни были сложны и надежны криптографические системы — их слабое мест при практической реализации — проблема распределения ключей. Для того, чтобы был возможен обмен конфиденциальной информацией между двумя субъектами ИС, ключ должен быть сгенерирован одним из них, а затем каким-то образом опять же в конфиденциальном порядке передан другому. Т.е. в общем случае для передачи ключа опять же требуется использование какой-то криптосистемы. Для решения этой проблемы на основе результатов, полученных классической и современной алгеброй, были предложены системы с открытым ключом. Суть их состоит в том, что каждым адресатом ИС генерируются два ключа, связанные между собой по определенному правилу. Один ключ объявляется открытым, а другой закрытым. Открытый ключ публикуется и доступен любому, кто желает послать сообщение адресату. Секретный ключ сохраняется в тайне. Исходный текст шифруется открытым ключом адресата и передается ему. Зашифрованный текст в принципе не может быть расшифрован тем же открытым ключом. Дешифрование сообщения возможно только с использованием закрытого ключа, который известен только самому адресату. Криптографические системы с открытым ключом используют так называемые необратимые или односторонние функции, которые обладают следующим свойством: при заданном значении x относительно просто вычислить значение f(x), однако если y=f(x), то нет простого пути для вычисления значения x. Множество классов необратимых функций и порождает все разнообразие систем с открытым ключом. Однако не всякая необратимая функция годится для использования в реальных ИС. В самом определении необратимости присутствует неопределенность. Под необратимостью понимается не теоретическая необратимость, а практическая невозможность вычислить обратное значение используя современные вычислительные средства за обозримый интервал времени. Поэтому чтобы гарантировать надежную защиту информации, к системам с открытым ключом (СОК) предъявляются два важных и очевидных требования:

-

Преобразование исходного текста должно быть необратимым и исключать его восстановление на основе открытого ключа.

Алгоритмы шифрования с открытым ключом получили широкое распространение в современных информационных системах. Так, алгоритм RSA стал мировым стандартом де-факто для открытых систем. Вообще же все предлагаемые сегодня криптосистемы с открытым ключом опираются на один из следующих типов необратимых преобразований:

- Разложение больших чисел на простые множители;

- Вычисление логарифма в конечном поле;

- Вычисление корней алгебраических уравнений.

Здесь же следует отметить, что алгоритмы криптосистемы с открытым ключом (СОК) можно использовать в следующих назначениях:

- Как самостоятельные средства защиты передаваемых и хранимых данных.

- Как средства для распределения ключей.

Алгоритмы СОК более трудоемки, чем традиционные криптосистемы. Поэтому часто на практике рационально с помощью СОК распределять ключи, объем которых как информации незначителен. А потом с помощью обычных алгоритмов осуществлять обмен большими информационными потоками. Один из наиболее распространенных — система с открытым ключом — RSA. Криптосистема RSA, разработанная в 1977 году и получила название в честь ее создателей: Рона Ривеста, Ади Шамира и Леонарда Эйдельмана. Они воспользовались тем фактом, что нахождение больших простых чисел в вычислительном отношении осуществляется легко, но разложение на множители произведения двух таких чисел практически невыполнимо. Доказано (теорема Рабина), что раскрытие шифра RSA эквивалентно такому разложению. Поэтому для любой длины ключа можно дать нижнюю оценку числа операций для раскрытия шифра, а с учетом производительности современных компьютеров оценить и необходимое на это время. Возможность гарантированно оценить защищенность алгоритма RSA стала одной из причин популярности этой СОК на фоне десятков других схем. Поэтому алгоритм RSA используется в банковских компьютерных сетях, особенно для работы с удаленными клиентами (обслуживание кредитных карточек).

Электронная подпись

В чем состоит проблема аутентификации данных? В конце обычного письма или документа исполнитель или ответственное лицо обычно ставит свою подпись. Подобное действие обычно преследует две цели. Во-первых, получатель имеет возможность убедиться в истинности письма, сличив подпись с имеющимся у него образцом. Во-вторых, личная подпись является юридическим гарантом авторства документа. Последний аспект особенно важен при заключении разного рода торговых сделок, составлении доверенностей, обязательств и т.д. Если подделать подпись человека на бумаге весьма непросто, а установить авторство подписи современными криминалистическими методами — техническая деталь, то с подписью электронной дело обстоит иначе. Подделать цепочку битов, просто ее скопировав, или незаметно внести нелегальные исправления в документ сможет любой пользователь. С широким распространением в современном мире электронных форм документов (в том числе и конфиденциальных) и средств их обработки особо актуальной стала проблема установления подлинности и авторства безбумажной документации. В разделе криптографических систем с открытым ключом было показано, что при всех преимуществах современных систем шифрования они не позволяют обеспечить аутентификацию данных. Поэтому средства аутентификации должны использоваться в комплексе и криптографическими алгоритмами.

Управление ключами

Кроме выбора подходящей для конкретной ИС криптографической системы, важная проблема — управление ключами. Как бы ни была сложна и надежна сама криптосистема, она основана на использовании ключей. Если для обеспечения конфиденциального обмена информацией между двумя пользователями процесс обмена ключами тривиален, то в ИС, где количество пользователей составляет десятки и сотни управление ключами — серьезная проблема. Под ключевой информацией понимается совокупность всех действующих в ИС ключей. Если не обеспечено достаточно надежное управление ключевой информацией, то завладев ею, злоумышленник получает неограниченный доступ ко всей информации. Управление ключами — информационный процесс, включающий в себя три элемента:

- генерацию ключей;

- накопление ключей;

- распределение ключей.

Рассмотрим, как они должны быть реализованы для того, чтобы обеспечить безопасность ключевой информации в ИС.

Генерация ключей

В самом начале разговора о криптографических методах было сказано, что не стоит использовать неслучайные ключи с целью легкости их запоминания. В серьезных ИС используются специальные аппаратные и программные методы генерации случайных ключей. Как правило используют датчики ПСЧ. Однако степень случайности их генерации должна быть достаточно высоким. Идеальным генераторами являются устройства на основе “натуральных” случайных процессов. Например случайным математическим объектом являются десятичные знаки иррациональных чисел, которые вычисляются с помощью стандартных математических методов.

5.3.5.2. Накопление ключей.

Под накоплением ключей понимается организация их хранения, учета и удаления. Поскольку ключ является самым привлекательным для злоумышленника объектом, открывающим ему путь к конфиденциальной информации, то вопросам накопления ключей следует уделять особое внимание. Секретные ключи никогда не должны записываться в явном виде на носителе, который может быть считан или скопирован. В достаточно сложной ИС один пользователь может работать с большим объемом ключевой информации, и иногда даже возникает необходимость организации мини-баз данных по ключевой информации. Такие базы данных отвечают за принятие, хранение, учет и удаление используемых ключей. Итак, каждая информация об используемых ключах должна храниться в зашифрованном виде. Ключи, зашифровывающие ключевую информацию называются мастер-ключами. Желательно, чтобы мастер-ключи каждый пользователь знал наизусть, и не хранил их вообще на каких-либо материальных носителях. Очень важным условием безопасности информации является периодическое обновление ключевой информации в ИС. При этом переназначаться должны как обычные ключи, так и мастер-ключи. В особо ответственных ИС обновление ключевой информации желательно делать ежедневно. Вопрос обновления ключевой информации связан и с третьим элементом управления ключами — распределением ключей.

Распределение ключей

Распределение ключей — самый ответственный процесс в управлении ключами. К нему предъявляются два требования:

- Оперативность и точность распределения;

- Скрытность распределяемых ключей.

В последнее время заметен сдвиг в сторону использования криптосистем с открытым ключом, в которых проблема распределения ключей отпадает. Тем не менее распределение ключевой информации в ИС требует новых эффективных решений. Распределение ключей между пользователями реализуются двумя разными подходами:

В качестве обобщения сказанного о распределении ключей следует сказать следующее. Задача управления ключами сводится к поиску такого протокола распределения ключей, который обеспечивал бы:

Основные термины и классификация средств криптографической защиты информации

ПРОГРАММНО АППАРАТНЫЕ СРЕДСТВА И МЕТОДЫ ЗАЩИТЫ ИНФОРМАЦИИ

Справочник для студентов, бакалавров и магистров специальностей

1. Программно-аппаратные средства шифрования.. 2

1.1 Основные термины и классификация средств криптографической защиты информации. 2

1.2 Требования к средствам криптографической защиты информации. 4

1.3 Программные СКЗИ. Особенности и примеры.. 5

1.4 Аппаратные и аппаратно-программные СКЗИ. Особенности и примеры.. 7

1.5 Проблема выбора. 8

1.6 Основные принципы построения СКЗИ.. 8

1.7 Принципы построения аппаратных СКЗИ.. 9

1.8 Принципы построения программных и программно-аппаратных СКЗИ.. 11

1.8.1 Методы разработки программных и программно-аппаратных СКЗИ.. 11

1.8.2 Обеспечение надежности программных и программно-аппаратных СКЗИ.. 12

1.8.3 Основные подходы к обеспечению качества СКЗИ.. 12

1.8.4 Обеспечение отказоустойчивости СКЗИ.. 12

2.8.5 Предотвращение неисправностей СКЗИ.. 13

2.8.6 Фаза анализа и спецификации требований. 13

2.8.7 Фаза проектирования. 14

2.8.8 Фаза исполнения. 14

2.9 Специфические вопросы разработки программных СКЗИ.. 14

7.2. Программно-аппаратные методы защиты от удаленных атак в сети Internet. 69

7.2.1. Методика Firewall как основное программно-аппаратное средство осуществления сетевой политики безопасности в выделенном сегменте IP-сети. 69

1. Многоуровневая фильтрация сетевого трафика. 69

2. Proxy-схема с дополнительной идентификацией и аутентификацией пользователей на Firewall-хосте. 70

3. Создание приватных сетей (Private Virtual Network — PVN) с «виртуальными» IP-адресами (NAT — Network Address Translation). 70

7.2.2. Программные методы защиты, применяемые в сети Internet 71

7.2.2.1. SKIP-технология и криптопротоколы SSL, S-HTTP как основное средство. 71

защиты соединения и передаваемых данных в сети Internet 71

7.2.2.2. Сетевой монитор безопасности IP Alert-1. 73

Информация для клиентов. 98

подготовка необходимой документации и проведение оценки соответствия информационной системы персональных данных требованиям безопасности информации (аттестация информационной системы персональных данных). 102

ЛИТЕРАТУРА И ИНТЕРНЕТ ИСТОЧНИКИ.. 102

Программно-аппаратные средства шифрования

Основные термины и классификация средств криптографической защиты информации

К средствам криптографической защиты информации (СКЗИ), относятся

средства, реализующие криптографические алгоритмы преобразования информации.

Предполагается, что СКЗИ используются в некоторой компьютерной системе (в ряде источников — информационно-телекоммуникационной системе или сети связи), совместно с механизмами реализации и гарантирования некоторой политики безопасности.

Наряду с термином «средство криптографической защиты информации» часто используется термин шифратор — аппарат или программа, реализующая алгоритм шифрования. Введенное понятие СКЗИ включает в себя шифратор, но в целом является более широким.

Первые операционные системы (ОС) для персональных компьютеров (MS-DOS и Windows версий до 3.1 включительно) вовсе не имели собственных средств защиты, что и породило проблему создания дополнительных средств защиты. Актуальность этой проблемы практически не уменьшилась с появлением более мощных ОС с развитыми подсистемами защиты. Это обусловлено тем, что большинство систем не способны защитить данные, находящиеся за ее пределами, например, при использовании сетевого информационного обмена.

Средства криптографической защиты информации, обеспечивающие повышенный уровень защиты можно разбить на пять основных групп (рисунок 1.1).

|

| Рисунок 1.1 Основные группы СКЗИ |

Первую группу образуют системы идентификации и аутентификации пользователей. Такие системы применяются для ограничения доступа случайных и незаконных пользователей к ресурсам компьютерной системы. Общий алгоритм работы этих систем заключается в том, чтобы получить от пользователя информацию, удостоверяющую его личность, проверить ее подлинность и затем предоставить (или не предоставить) этому пользователю возможность работы с системой.

Вторую группу средств, обеспечивающих повышенный уровень защиты, составляют системы шифрования дисковых данных. Основная задача, решаемая такими системами, состоит в защите от несанкционированного использования данных, расположенных на дисковых носителях.

Обеспечение конфиденциальности данных, располагаемых на дисковых носителях, обычно осуществляется путем их шифрования с использованием симметричных алгоритмов шифрования. Основным классификационным признаком для комплексов шифрования служит уровень их встраивания в компьютерную систему.

Системы шифрования данных могут осуществлять криптографические преобразования данных:

· на уровне файлов (защищаются отдельные файлы);

· на уровне дисков (защищаются диски целиком).

К программам первого типа можно отнести архиваторы типа WinRAR , которые позволяют использовать криптографические методы для защиты архивных файлов.

Примером систем второго типа может служить программа шифрования Diskreet, входящая в состав популярного программного пакета Norton Utilities.

Другим классификационным признаком систем шифрования дисковых данных является способ их функционирования.

По способу функционирования системы шифрования дисковых данных делят на два класса:

· системы “прозрачного” шифрования;

· системы, специально вызываемые для осуществления шифрования.

В системах прозрачного шифрования (шифрования “на лету”) криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя. Ярким примером является шифрование папки Temp и Мои документы при использовании EFS Win2000 – при работе шифруются не только сами документы, но и создаваемые временные файлы, притом пользователь не замечает этого процесса.

Системы второго класса обычно представляют собой утилиты, которые необходимо специально вызывать для выполнения шифрования. К ним относятся, например, архиваторы со встроенными средствами парольной защиты.

К третьей группе средств, обеспечивающих повышенный уровень защиты, относятся системы шифрования данных, передаваемых по компьютерным сетям. Различают два основных способа шифрования:

· оконечное (абонентское) шифрование.

В случае канального шифрования защищается вся передаваемая по каналу связи информация, включая служебную. Соответствующие процедуры шифрования реализуются с помощью протокола канального уровня семиуровневой эталонной модели взаимодействия открытых систем OSI (Open System Interconnection).

Этот способ шифрования обладает следующим достоинством — встраивание процедур шифрования на канальный уровень позволяет использовать аппаратные средства, что способствует повышению производительности системы.

Однако, у данного подхода имеются существенные недостатки, в частности, шифрование служебной информации, неизбежное на данном уровне, может привести к появлению статистических закономерностей в шифрованных данных; это влияет на надежность защиты и накладывает ограничения на использование криптографических алгоритмов.

Оконечное (абонентское) шифрование позволяет обеспечить конфиденциальность данных, передаваемых между двумя прикладными объектами (абонентами). Оконечное шифрование реализуется с помощью протокола прикладного или представительного уровня эталонной модели OSI. В этом случае защищенным оказывается только содержание сообщения, вся служебная информация остается открытой. Данный способ позволяет избежать проблем, связанных с шифрованием служебной информации, но при этом возникают другие проблемы. В частности, злоумышленник, имеющий доступ к каналам связи компьютерной сети, получает возможность анализировать информацию о структуре обмена сообщениями, например, об отправителе и получателе, о времени и условиях передачи данных, а также об объеме передаваемых данных.

Четвертую группу средств защиты составляют системы аутентификации электронных данных.

При обмене электронными данными по сетям связи возникает проблема аутентификации автора документа и самого документа, т.е. установление подлинности автора и проверка отсутствия изменений в полученном документе.

Для аутентификации электронных данных применяют код аутентификации сообщения (имитовставку) или электронную цифровую подпись. При формировании кода аутентификации сообщения и электронной цифровой подписи используются разные типы систем шифрования.

Пятую группу средств, обеспечивающих повышенный уровень защиты, образуют средства управления ключевой информацией. Под ключевой информацией понимается совокупность всех используемых в компьютерной системе или сети криптографических ключей.

Как известно, безопасность любого криптографического алгоритма определяется используемыми криптографическими ключами. В случае ненадежного управления ключами злоумышленник может завладеть ключевой информацией и получить полный доступ ко всей информации в компьютерной системе или сети.

Основным классификационным признаком средств управления ключевой информацией является вид функции управления ключами. Различают следующие основные виды функций управления ключами: генерация ключей, хранение ключей и распределение ключей.

Способы генерации ключей различаются для симметричных и асимметричных криптосистем. Для генерации ключей симметричных криптосистем используются аппаратные и программные средства генерации случайных чисел. Генерация ключей для асимметричных криптосистем представляет существенно более сложную задачу в связи с необходимостью получения ключей с определенными математическими свойствами.

Функция хранения ключей предполагает организацию безопасного хранения, учета и удаления ключей. Для обеспечения безопасного хранения и передачи ключей применяют их шифрование с помощью других ключей. Такой подход приводит к концепции иерархии ключей. В иерархию ключей обычно входят главный ключ (мастер-ключ), ключ шифрования ключей и ключ шифрования данных. Следует отметить, что генерация и хранение мастер-ключей являются критическими вопросами криптографической защиты.

Распределение ключей является самым ответственным процессом в управлении ключами. Этот процесс должен гарантировать скрытность распределяемых ключей, а также оперативность и точность их распределения. Различают два основных способа распределения ключей между пользователями компьютерной сети:

· применение одного или нескольких центров распределения ключей;

· прямой обмен сеансовыми ключами между пользователями.

Перейдем к формулированию требований к СКЗИ, общим для всех рассмотренных классов.

КРИПТОГРАФИЧЕСКИЕ МЕТОДЫ ЗАЩИТЫ ИНФОРМАЦИИ

КЛАССИФИКАЦИЯ МЕТОДОВ КРИПТОГРАФИЧЕСКОГО ЗАЩИТЫ ИНФОРМАЦИИ

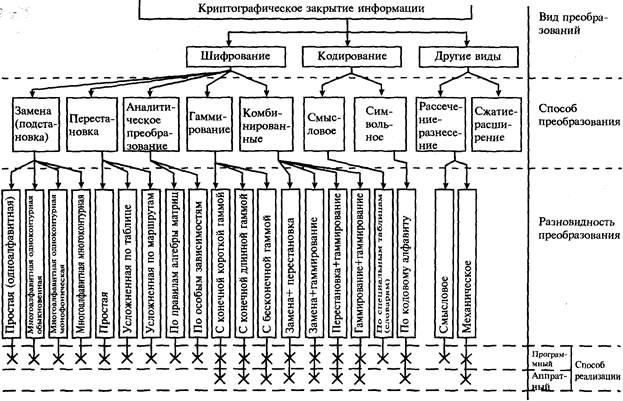

Известны различные подходы к классификации методов криптографического преобразования информации. По виду воздействия на исходную информацию методы криптографического преобразования информации могут быть разделены на четыре группы (рис. 2.1.1).

Рис. 2.1.1. Классификация методов криптографического преобразования информации

Процесс шифрования заключается в проведении обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате которых зашифрованная информация представляет собой хаотический набор букв, цифр, других символов и двоичных кодов. Для шифрования информации используются алгоритм преобразования и ключ. Как правило, алгоритм для определенного метода шифрования является неизменным. Исходными данными для алгоритма шифрования служат информация, подлежащая зашифрованию, и ключ шифрования. Ключ содержит управляющую информацию, которая определяет выбор преобразования на определенных шагах алгоритма и величины операндов, используемые при реализации алгоритма шифрования. В отличие от других методов криптографического преобразования информации, методы стеганографии позволяют скрыть не только смысл хранящейся или передаваемой информации, но и сам факт хранения или передачи закрытой информации. В компьютерных системах практическое использование стеганографии только начинается, но проведенные исследования показывают ее перспективность. В основе всех методов стеганографии лежит маскирование закрытой информации среди открытых файлов. Обработка мультимедийных файлов в КС открыла практически неограниченные возможности перед стеганографией.

Существует несколько методов скрытой передачи информации. Одним из них является простой метод скрытия файлов при работе в операционной системе MS-DOS. За текстовым открытым файлом записывается скрытый двоичный файл, объем которого много меньше текстового файла. В конце текстового файла помещается метка ЕОF (комбинация клавиш Control и Z). При обращении к этому текстовому файлу стандартными средствами ОС считывание прекращается по достижению метки ЕОF, и скрытый файл остается недоступен. Для двоичных файлов никаких меток в конце файла не предусмотрено. Конец такого файла определяется при обработке атрибутов, в которых хранится длина файла в байтах. Доступ к скрытому файлу может быть получен, если файл открыть как двоичный. Скрытый файл может быть зашифрован. Если кто-то случайно обнаружит скрытый файл, то зашифрованная информация будет воспринята как сбой в работе системы.

Графическая и звуковая информация представляются в числовом виде. Так в графических объектах наименьший элемент изображения может кодироваться одним байтом. В младшие разряды определенных байтов изображения в соответствии с алгоритмом криптографического преобразования помещаются биты скрытого файла. Если правильно подобрать алгоритм преобразования и изображение, на фоне которого помещается скрытый файл, то человеческому глазу практически невозможно отличить полученное изображение от исходного. Очень сложно выявить скрытую информацию и с помощью специальных программ. Наилучшим образом для внедрения скрытой информации подходят изображения местности: фотоснимки со спутников, самолетов и т. п. С помощью средств стеганографии могут маскироваться текст, изображение, речь, цифровая подпись, зашифрованное сообщение. Комплексное использование стеганографии и шифрования многократно повышает сложность решения задачи обнаружения и раскрытия конфиденциальной информации.

Содержанием процесса кодирования информации является замена смысловых конструкций исходной информации (слов, предложений) кодами. В качестве кодов могут использоваться сочетания букв, цифр, букв и цифр. При кодировании и обратном преобразовании используются специальные таблицы или словари. Кодирование информации целесообразно применять в системах с ограниченным набором смысловых конструкций. Такой вид криптографического преобразования применим, например, в командных линиях АСУ. Недостатками кодирования конфиденциальной информации является необходимость хранения и распространения кодировочных таблиц, которые необходимо часто менять, чтобы избежать раскрытия кодов статистическими методами обработки перехваченных сообщений.

Сжатие информации может быть отнесено к методам криптографического преобразования информации с определенными оговорками.

Целью сжатия является сокращение объема информации. В то же время сжатая информация не может быть прочитана или использована без обратного преобразования. Учитывая доступность средств сжатия и обратного преобразования, эти методы нельзя рассматривать как надежные средства криптографического преобразования информации. Даже если держать в секрете алгоритмы, то они могут быть сравнительно легко раскрыты статистическими методами обработки. Поэтому сжатые файлы конфиденциальной информации подвергаются последующему шифрованию. Для сокращения времени целесообразно совмещать процесс сжатия и шифрования информации.

Криптографические средства

Криптографические средства обеспечения информационной безопасности основаны на использовании принципов шифрования данных [17-26].

Шифрование — это обратимое преобразование информации в целях сокрытия от неавторизованных лиц, с сохранением доступа к данным для авторизованных пользователей.

- • для скрытия информации от неавторизованных пользователей при передаче, хранении и предотвращении изменений;

- • аутентификации источника данных и предотвращения отказа отправителя информации от факта отправки;

- • конфиденциальности передаваемой информации, т. е. ее доступности только для авторизованных пользователей, которые обладают определенным аутентичным (действительным, подлинным) ключом.

Таким образом, с помощью шифрования обеспечиваются обязательные категории ИБ: конфиденциальность, целостность, доступность и идентифицируемость.

Шифрование реализуется двумя процессами преобразования данных — зашифровкой и расшифровкой с использованием ключа. Согласно ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования», ключ- это конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования, обеспечивающее выбор одного преобразования из совокупности всевозможных для данного алгоритма преобразований [22].

Ключ шифрования — это уникальный элемент для изменения результатов работы алгоритма шифрования: одни и те же исходные данные при использовании различных ключей будут зашифрованы по- разному.

Для расшифровки зашифрованной информации принимающей стороне необходимы ключ и дешифратор — устройство, реализующее расшифровку данных. В зависимости от количества ключей, используемых для процессов шифрования, различают два метода шифрования:

- • симметричное — использование одного и того же ключа и для зашифровки и для расшифровки данных;

- • ассиметричное — используются два разных ключа: один для зашифрования (открытый), другой для расшифрования (закрытый).

Процедуры преобразования данных с использованием ключа представляют собой алгоритм шифрования. Наиболее популярными в настоящее время являются следующие криптостойкие алгоритмы шифрования, описанные в государственных стандартах: ГОСТ 28147-89 (Россия), AES (Advanced Encryption Standard, США) и RSA (США). Тем не менее, несмотря на высокую сложность указанных алгоритмов шифрования, любой из них может быть взломан путем перебора всех возможных вариантов ключей [17-26].

Понятие «шифрование» является базовым для другого криптографического средства обеспечения ИБ — цифрового сертификата.

Цифровой сертификат — это выпущенный удостоверяющим центром (центром сертификации) электронный или печатный документ, подтверждающий принадлежность владельцу открытого ключа или каких-либо атрибутов.

Центр сертификации (удостоверяющий центр, Certification authority, С А) — это сторона (отдел, организация), чья честность неоспорима, а открытый ключ широко известен. Основная задача центра сертификации состоит в подтверждении подлинности ключей шифрования с помощью цифровых сертификатов (сертификатов электронной подписи) путем:

- • предоставления услуг по удостоверению цифровых сертификатов (сертификатов электронной подписи);

- • обслуживания сертификатов открытых ключей;

- • получения и проверки информации о соответствии данных, указанных в сертификате ключа и предъявленными документами.

Технически центр сертификации реализован как компонент глобальной службы каталогов, отвечающий за управление криптографическими ключами пользователей. Открытые ключи и другая информация о пользователях хранится удостоверяющими центрами в виде цифровых сертификатов.

Основным средством обеспечения ИБ электронных документов в современных ИС является их защита с помощью электронной (электронной цифровой) подписи.

Электронная подпись (ЭП) — реквизит электронного документа, полученный в результате криптографического преобразования информации с использованием закрытого ключа, позволяющий установить отсутствие искажения данных с момента формирования подписи и проверить принадлежность подписи владельцу цифрового сертификата (сертификата ключа ЭП).

Электронная подпись предназначена для идентификации лица, подписавшего электронный документ, и является полноценной заменой (аналогом) собственноручной подписи в случаях, предусмотренных законом [23-26]. Использование ЭП позволяет осуществить:

- • контроль целостности передаваемого документа: при любом случайном или преднамеренном изменении документа подпись станет недействительной, поскольку вычислена на основании исходного состояния документа и соответствует лишь ему;

- • защиту от изменений (подделки) документа благодаря гарантии выявления подделки при контроле целостности данных;

- • доказательное подтверждение авторства документа, поскольку закрытый ключ ЭП известен лишь владельцу соответствующего цифрового сертификата (могут быть подписаны поля: «автор», «внесенные изменения», «метка времени» и т. д.).

Поскольку реализация ЭП основана на применении принципов шифрования данных, различают два варианта построения ЭП:

- • на основе алгоритмов симметричного шифрования, что предусматривает наличие в системе третьего лица (арбитра), которому доверяют обе стороны. Авторизацией документа является сам факт зашифровки его секретным ключом и передача его арбитру;

- • на основе алгоритмов асимметричного шифрования — наиболее распространенные в современных ИС: схемы, основанные на алгоритме шифрования RSA (Full Domain Hash, Probabilistic Signature Scheme, PKCS#1), Эль-Гамаля, Шнорра, Диффи-Хельмана, Pointcheval-Stem signature algorithm, вероятностная схема подписи Рабина, Boneh-Lynn- Shacham, Goldwasser-Micali-Rivest, схемы на основе аппарата эллиптических кривых ECDSA, национальные криптографические стандарты: ГОСТ Р 34.10-2012 (Россия), ДСТУ 4145-2002 (Украина), СТБ 1176.2-99 (Белоруссия), DSA (США).

На настоящий момент главным отечественным стандартом, регламентирующим понятие ЭП является ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи».

Как правило, реализация ЭП в ИС выполняется включением в их состав специальных модульных компонент, содержащих сертифицированные средства криптографической защиты данных: КриптоПро CSP, СигналКом CSP, Верба OW, Домен-К, Авест, Генкей и другие, сертифицированные ФАПСИ (Федеральное агентство правительственной связи и информации при Президенте Российской Федерации) и удовлетворяющие спецификации Microsoft Crypto API.

Microsoft CryptoAPI представляет собой интерфейс программирования Windows-приложений, который содержит стандартный набор функций для работы с криптопровайдером. Входит в состав операционных систем Microsoft Windows (начиная с 2000 г.).

CryptoAPI позволяет шифровать и расшифровывать данные, поддерживает работу с асимметричными и симметричными ключами, а также цифровыми сертификатами. Набор поддерживаемых криптографических алгоритмов зависит от конкретного криптопровайдера.

Криптопровайдер (Cryptography Service Provider, CSP) — это независимый модуль для осуществления криптографических операций в операционных системах Microsoft под управлением функций CryptoAPI. Таким образом, крипто провайдер является посредником между операционной системой, которая может управлять им с помощью стандартных функций CryptoAPI, и исполнителем криптографических операций, например прикладной ИС или аппаратным обеспечением [17-26].

Криптографические средства защиты

Криптографическое закрытие является специфическим способом защиты информации, оно имеет многовековую историю развития и применения. Поэтому у специалистов не возникало сомнений в том, что эти средства могут эффективно использоваться также и для защиты информации в АСОД, вследствие чего им уделялось и продолжает уделяться большое внимание. Достаточно сказать, что в США еще в 1978 году утвержден и рекомендован для широкого применения национальный стандарт криптографического закрытия информации. Подобный стандарт в 1989 году утвержден и у нас в стране. Интенсивно ведутся исследования с целью разработки высокостойких и гибких методов криптографического закрытия информации. Более того, сформировалось самостоятельное научное направление – криптология, изучающая и разрабатывающая научно-методологические основы, способы, методы и средства криптографического преобразования информации.

Рассмотрим криптографические средства применительно к потребностям защиты информации в современных АСОД.

Как известно, до недавнего времени криптографические средства использовались преимущественно (если не всецело) для сохранения государственной тайны, поэтому сами средства разрабатывались специальными органами, причем использовались криптосистемы очень высокой стойкости, что, естественно, сопряжено было с большими затратами. Однако, поскольку сфера защиты информации в настоящее время резко расширяется, становится весьма целесообразным системный анализ криптографических средств с учетом возможности и целесообразности их широкого применения для сохранения различных видов секретов и в различных условиях. Кроме того, в последние годы интенсивно разрабатываются новые способы криптографического преобразования данных, которые могут найти более широкое, по сравнению с традиционным, применение.

Итак, рассмотрим следующую совокупность вопросов:

1) возможности применения криптографических методов в АСОД;

2) основные требования к криптографическому закрытию информации в АСОД;

3) методы криптографического преобразования данных.

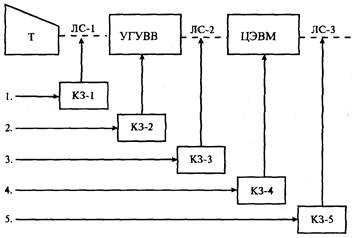

Возможности применения криптографических методов в АСОД. Криптографические методы защиты информации в автоматизированных системах могут применяться как для защиты информации, обрабатываемой в ЭВМ или хранящейся в различного типа ЗУ, так и для закрытия информации, передаваемой между различными элементами системы по линиям связи. Поэтому криптографические методы могут использоваться как внутри отдельных устройств или звеньев системы, так и на различных участках линий связи. Возможные узлы и точки автоматизированных систем, в которых могут применяться криптографические методы, показаны на рисунке 6.

Рис. 6. Возможности использования криптографических методов.

В первом варианте (блок КЗ-1) обеспечивается закрытие информации, передаваемой между терминалом пользователя и устройством группового управления вводом-выводом данных (УГУВВ).

Вариант № 2 (блок КЗ-2) предусматривает защиту информации, хранимой и обрабатываемой в УГУВВ.

В варианте № 3 обеспечивается защита информации в линии связи между УГУВВ и ЦЭВМ (центральная ЭВМ сети).

В варианте № 4 защищается информация, хранимая и перерабатываемая в ЦЭВМ.

И, наконец, вариант № 5 означает защиту информации, передаваемой по линиям связи между ЦЭВМ и внешними абонентами (например, другими автоматизированными системами, некоторыми исполнительными устройствами и т.д.).

Необходимость и целесообразность использования любого из названных вариантов защиты информации определяются степенью конфиденциальности обрабатываемой в каждом структурном элементе системы информации и конкретными условиями размещения и функционирования различных элементов автоматизированной системы. Само собой разумеется, что возможно применение любых комбинаций названных вариантов защиты.

Основные требования к криптографическому закрытию информации в АСОД. К настоящему времени разработано большое количество различных методов шифрования, созданы теоретические и практические основы их применения. Подавляющее число этих методов может быть успешно использовано и для закрытия информации в АСОД. Наличие в составе таких систем быстродействующих процессоров и ЗУ большого объема значительно расширяет возможности криптографического закрытия. Так как криптографические методы при правильном применении обеспечивают высокую эффективность защиты, то они широко используются в системах различного типа.

Однако для того, чтобы криптографическое преобразование обеспечивало эффективную защиту информации в АСОД, оно должно удовлетворять ряду требований. Эти требования были выработаны в процессе практического применения криптографии, часть их основана на технико-экономических соображениях. В сжатом виде их можно сформулировать следующим образом:

1) сложность и стойкость криптографического закрытия должны выбираться в зависимости от объема и степени секретности данных;

2) надежность закрытия должна быть такой, чтобы секретность не нарушалась даже в том случае, когда злоумышленнику становится известен метод закрытия;

3) метод закрытия, набор используемых ключей и механизм их распределения не должны быть слишком сложными;

4) выполнение процедур прямого и обратного преобразований должно быть формальным. Эти процедуры не должны зависеть от длины сообщений;

5) ошибки, возникающие в процессе выполнения преобразования, не должны распространяться по системе;

6) вносимая процедурами защиты избыточность должна быть минимальной.

Методы криптографического преобразования данных. В настоящее время не существует общепринятой классификации криптографических методов. Однако наиболее целесообразной представляется классификация, показанная на рисунке 7.

Рис. 7. Классификация криптографических методов

преобразования информации.

Под шифрованием в данном случае понимается такой вид криптографического закрытия, при котором преобразованию подвергается каждый символ защищаемого сообщения. Все известные способы шифрования можно разбить на пять групп: подстановка (замена), перестановка, аналитическое преобразование, гаммирование и комбинированное шифрование. Каждый из этих способов может иметь несколько разновидностей, некоторые из которых показаны на схеме.

Под кодированием понимается такой вид криптографического закрытия, когда некоторые элементы защищаемых данных (это не обязательно отдельные символы) заменяются заранее выбранными кодами (цифровыми, буквенными, буквенно-цифровыми сочетаниями и т.п.). Этот метод имеет две разновидности: смысловое и символьное кодирование. При смысловом кодировании кодируемые элементы имеют вполне определенный смысл (слова, предложения, группы предложений). При символьном кодировании кодируется каждый символ защищаемого сообщения. Символьное кодирование по существу совпадает с шифрованием заменой.

К отдельным видам криптографического закрытия отнесены методы рассечения-разнесения и сжатия данных. Рассечение-разнесение заключается в том, что массив защищаемых данных делится (рассекается) на такие элементы, каждый из которых в отдельности не позволяет раскрыть содержание защищаемой информации. Выделенные таким образом элементы данных разносятся по разным зонам ЗУ или располагаются на, различных носителях. Сжатие данных представляет собой замену часто встречающихся одинаковых строк данных или последовательностей одинаковых символов некоторыми заранее выбранными символами.

ЗАКЛЮЧЕНИЕ

Следовательно, существующая классификация методов и средств защиты информации носит достаточно условный характер и не охватывает всего их многообразия (с учетом появления новых средств противодействия внешним и внутренним угрозам безопасности информации).

ЛИТЕРАТУРА

| | | следующая лекция ==> | |

| Организационные средства защиты | | | Обеспечения защиты информации |

Нам важно ваше мнение! Был ли полезен опубликованный материал? Да | Нет